特洛伊木马怎么杀怎么样才能杀死特洛伊木马?

特洛伊木马怎么杀 时间:2021-08-29 阅读:()

特洛伊木马怎样杀?

先进入安全模式(重启计算机后一直按F8) 进入后,点开始菜单,点运行,输入: CMD 然后回车 输入: del /a /f /q /s D:USP10.DLL 回车,删除D盘内所有USP10.DLL 命令执行完后后输入: del /a /f /q /s E:USP10.DLL 回车,删除E内所有USP10.DLL 以此类推,有多少个硬盘分区,就输入多少个这样的命令。但要注意你的系统盘(一般为C盘)内的USP10.DLL不要删除,它们是系统文件。

病毒文件就是USP10.DLL,利用系统优先权抢先运行,运行后自动下载GR.EXE。

所以这样处理就行了。

怎么样才能杀死特洛伊木马?

丁香鱼有专杀 进木马防护 特洛伊木马完全解析 一位客户的PC出现了奇怪的症状,速度变慢,CD-ROM托盘毫无规律地进进出出,从来没有见过的错误信息,屏幕图像翻转,等等。我切断了他的连接,然后按照对付恶意软件的标准步骤执行检查,终于找出了罪魁祸首:两个远程访问特洛伊木马——一个是Cult of the Dead Cow臭名昭著的Back Orifice,还有一个是不太常见的The Thing。

在这次事件中,攻击者似乎是个小孩,他只想搞些恶作剧,让别人上不了网,或者交换一些色情资料,但没有什么更危险的举动。

如果攻击者有其他更危险的目标,那么他可能已经从客户的机器及其网络上窃得许多机密资料了。

特洛伊木马比任何其他恶意代码都要危险,要保障安全,最好的办法就是熟悉特洛伊木马的类型、工作原理,掌握如何检测和预防这些不怀好意的代码。

一、初识特洛伊木马 特洛伊木马是一种恶意程序,它们悄悄地在宿主机器上运行,就在用户毫无察觉的情况下,让攻击者获得了远程访问和控制系统的权限。

一般而言,大多数特洛伊木马都模仿一些正规的远程控制软件的功能,如Symantec的pcAnywhere,但特洛伊木马也有一些明显的特点,例如它的安装和操作都是在隐蔽之中完成。

攻击者经常把特洛伊木马隐藏在一些游戏或小软件之中,诱使粗心的用户在自己的机器上运行。

最常见的情况是,上当的用户要么从不正规的网站下载和运行了带恶意代码的软件,要么不小心点击了带恶意代码的邮件附件。

大多数特洛伊木马包括客户端和服务器端两个部分。

攻击者利用一种称为绑定程序的工具将服务器部分绑定到某个合法软件上,诱使用户运行合法软件。

只要用户一运行软件,特洛伊木马的服务器部分就在用户毫无知觉的情况下完成了安装过程。

通常,特洛伊木马的服务器部分都是可以定制的,攻击者可以定制的项目一般包括:服务器运行的IP端口号,程序启动时机,如何发出调用,如何隐身,是否加密。

另外,攻击者还可以设置登录服务器的密码、确定通信方式。

服务器向攻击者通知的方式可能是发送一个email,宣告自己当前已成功接管的机器;或者可能是联系某个隐藏的交流通道,广播被侵占机器的IP地址;另外,当特洛伊木马的服务器部分启动之后,它还可以直接与攻击者机器上运行的客户程序通过预先定义的端口进行通信。

不管特洛伊木马的服务器和客户程序如何建立联系,有一点是不变的,攻击者总是利用客户程序向服务器程序发送命令,达到操控用户机器的目的。

特洛伊木马攻击者既可以随心所欲地查看已被入侵的机器,也可以用广播方式发布命令,指示所有在他控制之下的特洛伊木马一起行动,或者向更广泛的范围传播,或者做其他危险的事情。

实际上,只要用一个预先定义好的关键词,就可以让所有被入侵的机器格式化自己的硬盘,或者向另一台主机发起攻击。

攻击者经常会用特洛伊木马侵占大量的机器,然后针对某一要害主机发起分布式拒绝服务攻击(Denial of Service,即DoS),当受害者觉察到网络要被异乎寻常的通信量淹没,试图找出攻击者时,他只能追踪到大批懵然不知、同样也是受害者的DSL或线缆调制解调器用户,真正的攻击者早就溜之大吉。

二、极度危险的恶意程序 对于大多数恶意程序,只要把它们删除,危险就算过去,威胁也不再存在,但特洛伊木马有些特殊。

特洛伊木马和病毒、蠕虫之类的恶意程序一样,也会删除或修改文件、格式化硬盘、上传和下载文件、骚扰用户、驱逐其他恶意程序,例如,经常可以看到攻击者霸占被入侵机器来保存游戏或攻击工具,用户所有的磁盘空间几乎都被侵占殆尽,但除此之外,特洛伊木马还有其独一无二的特点——窃取内容,远程控制——这使得它们成为最危险的恶意软件。

首先,特洛伊木马具有捕获每一个用户屏幕、每一次键击事件的能力,这意味着攻击者能够轻松地窃取用户的密码、目录路径、驱动器映射,甚至医疗记录、银行帐户和信用卡、个人通信方面的信息。

如果PC带有一个麦克风,特洛伊木马能够窃听谈话内容。

如果PC带有摄像头,许多特洛伊木马能够把它打开,捕获视频内容——在恶意代码的世界中,目前还没有比特洛伊木马更威胁用户隐私的,凡是你在PC前所说、所做的一切,都有可能被记录。

一些特洛伊木马带有包嗅探器,它能够捕获和分析流经网卡的每一个数据包。

攻击者可以利用特洛伊木马窃取的信息设置后门,即使木马后来被清除了,攻击者仍可以利用以前留下的后门方便地闯入。

其次,如果一个未经授权的用户掌握了远程控制宿主机器的能力,宿主机器就变成了强大的攻击武器。

远程攻击者不仅拥有了随意操控PC本身资源的能力,而且还能够冒充PC合法用户,例如冒充合法用户发送邮件、修改文档,当然还可以利用被侵占的机器攻击其他机器。

二年前,一个家庭用户请我帮忙,要我帮他向交易机构证明他并没有提交一笔看来明显亏损的股票交易。

交易机构确实在该笔交易中记录了他的PC的IP地址,而且在他的浏览器缓冲区中,我也找到了该笔有争议的交易的痕迹。

另外,我还找到了SubSeven(即Backdoor_G)特洛伊木马的迹象。

虽然没有证据显示出特洛伊木马与这笔令他损失惨重的股票交易直接有关,但可以看出交易发生之时特洛伊木马正处于活动状态。

三、特洛伊木马的类型 常见的特洛伊木马,例如Back Orifice和SubSeven等,都是多用途的攻击工具包,功能非常全面,包括捕获屏幕、声音、视频内容的功能。

这些特洛伊木马可以当作键记录器、远程控制器、FTP服务器、HTTP服务器、服务器,还能够寻找和窃取密码。

攻击者可以配置特洛伊木马监听的端口、运行方式,以及木马是否通过email、IRC或其他通信手段联系发起攻击的人。

一些危害大的特洛伊木马还有一定的反侦测能力,能够采取各种方式隐藏自身,加密通信,甚至提供了专业级的API供其它攻击者开发附加的功能。

由于功能全面,所以这些特洛伊木马的体积也往往较大,通常达到100 KB至300 KB,相对而言,要把它们安装到用户机器上而不引起任何人注意的难度也较大。

转

- 特洛伊木马怎么杀怎么样才能杀死特洛伊木马?相关文档

- 特洛伊木马怎么杀我中了特洛伊木马 怎么杀都杀不掉

- 特洛伊木马怎么杀特洛伊木马要怎么杀

- 特洛伊木马怎么杀特洛伊木马怎么杀

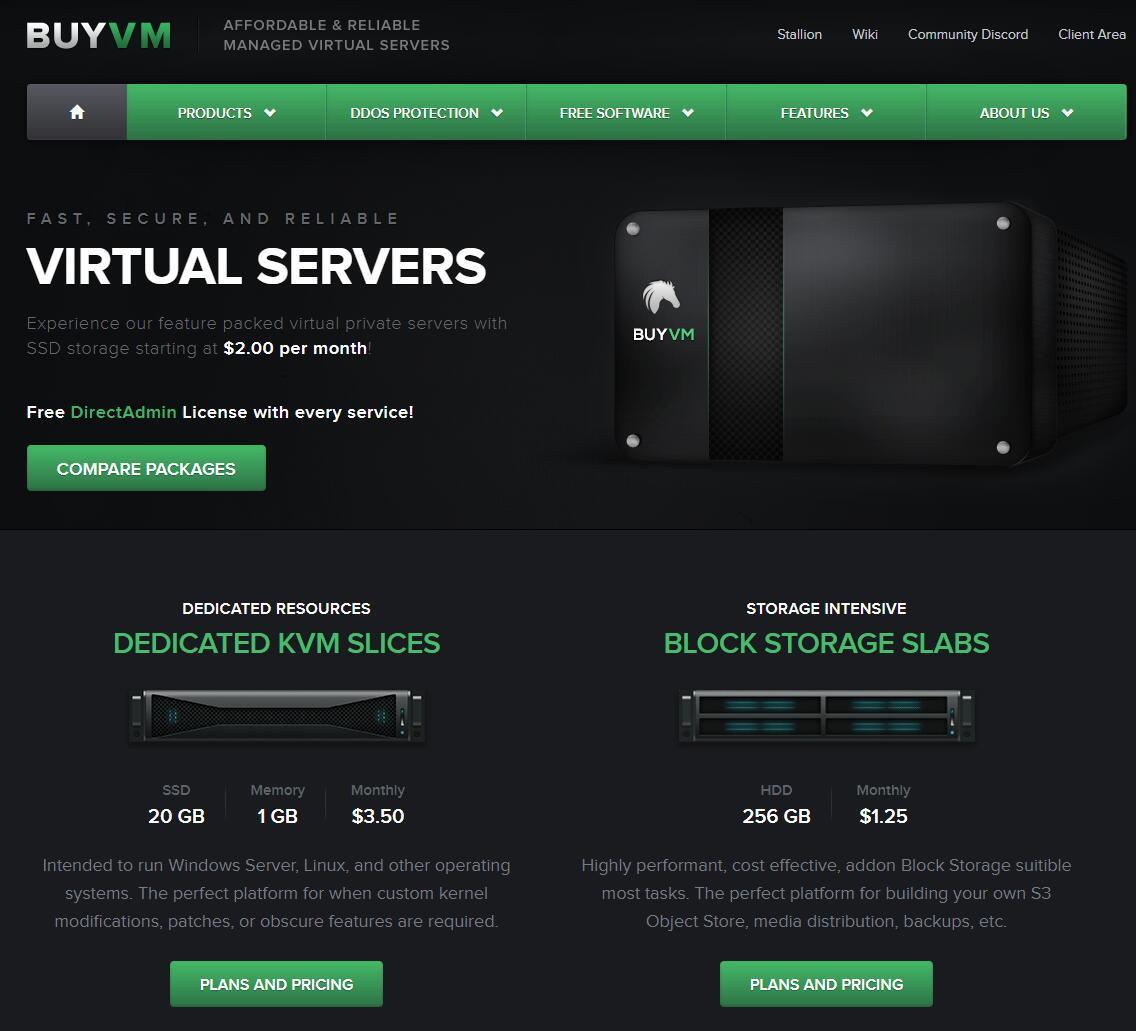

Buyvm:VPS/块存储补货1Gbps不限流量/$2起/月

BuyVM测评,BuyVM怎么样?BuyVM好不好?BuyVM,2010年成立的国外老牌稳定商家,Frantech Solutions旗下,主要提供基于KVM的VPS服务器,数据中心有拉斯维加斯、纽约、卢森堡,付费可选强大的DDOS防护(月付3美金),特色是1Gbps不限流量,稳定商家,而且卢森堡不限版权。1G或以上内存可以安装Windows 2012 64bit,无需任何费用,所有型号包括免费的...

onevps:新增(支付宝+中文网站),香港/新加坡/日本等9机房,1Gbps带宽,不限流量,仅需$4/月

onevps最新消息,为了更好服务中国区用户:1、网站支付方式新增了支付宝,即将增加微信;原信用卡、PayPal方式不变;(2)可以切换简体中文版网站,在网站顶部右上角找到那个米字旗,下拉可以换中国简体版本。VPS可选机房有:中国(香港)、新加坡、日本(东京)、美国(纽约、洛杉矶)、英国(伦敦)、荷兰(阿姆斯特丹)、瑞士(苏黎世)、德国(法兰克福)、澳大利亚(悉尼)。不管你的客户在亚太区域、美洲区...

易探云:香港CN2云服务器低至18元/月起,183.60元/年

易探云怎么样?易探云最早是主攻香港云服务器的品牌商家,由于之前香港云服务器性价比高、稳定性不错获得了不少用户的支持。易探云推出大量香港云服务器,采用BGP、CN2线路,机房有香港九龙、香港新界、香港沙田、香港葵湾等,香港1核1G低至18元/月,183.60元/年,老站长建站推荐香港2核4G5M+10G数据盘仅799元/年,性价比超强,关键是延迟全球为50ms左右,适合国内境外外贸行业网站等,如果需...

特洛伊木马怎么杀为你推荐

-

好享购物精道物物是什么意思?色空间XYZ的颜色空间网络营销讲师一个好的网络营销培训师应该具备哪些技能?软件更新不可用为什么我用流量更新软件更新不了请问是什么原因????反恐精英维护到几点反恐精英OL要从几点维护到几点?怎样清除历史记录怎么清空历史纪录呀垂直型网站垂直型网站和平行型网站的区别wps表格数据恢复WPS工作表意外关闭如何恢复什么是3g什么是3g能做什么收藏夹的位置收藏夹位置