漏洞谷歌新漏洞

谷歌新漏洞 时间:2021-04-12 阅读:()

信息安全漏洞通报2020年12月国家信息安全漏洞库(CNNVD)本期导读漏洞态势根据国家信息安全漏洞库(CNNVD)统计,2020年12月份采集安全漏洞共1535个.

本月接报漏洞58601个,其中信息技术产品漏洞(通用型漏洞)192个,网络信息系统漏洞(事件型漏洞)58409个.

重大漏洞预警ApacheStruts2S2-061远程代码执行漏洞(CNNVD-202012-449、CVE-2020-17530):成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

微软多个安全漏洞:包括MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17117)、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)等多个安全漏洞,成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等.

微软多个产品和系统受漏洞影响.

目前,微软官方已经发布漏洞修复补丁,建议用户及时确认是否受到漏洞影响,尽快采取修补措施.

1漏洞态势一、公开漏洞情况根据国家信息安全漏洞库(CNNVD)统计,2020年12月份新增安全漏洞共1535个,从厂商分布来看,Google公司产品的漏洞数量最多,共发布146个;从漏洞类型来看,跨站脚本类的漏洞占比最大,达到12.

25%.

本月新增漏洞中,超危漏洞251个、高危漏洞499个、中危漏洞737个、低危漏洞48个,相应修复率分别为68.

53%、88.

78%、83.

72%以及95.

83%.

合计1278个漏洞已有修复补丁发布,本月整体修复率83.

26%.

截至2020年12月31日,CNNVD采集漏洞总量已达155724个.

1.

1漏洞增长概况图12020年7月至2020年12月漏洞新增数量统计图1470128415241473129715351150120012501300135014001450150015501600漏洞数量(个)2020年07月至2020年12月漏洞新增数量统计图22020年12月新增安全漏洞1535个,与上月(1297个)相比增加了18.

35%.

根据近6个月来漏洞新增数量统计图,平均每月漏洞数量达到1431个.

1.

2漏洞分布情况1.

2.

1漏洞厂商分布12月厂商漏洞数量分布情况如表1所示,Google公司漏洞达到146个,占本月漏洞总量的9.

51%.

表12020年12月排名前十厂商新增安全漏洞统计表序号厂商名称漏洞数量所占比例1Google1469.

51%2Mozilla基金会986.

38%3NETGEAR664.

30%4Microsoft624.

04%5Apple473.

06%6Docker352.

28%7ImageMagickStudio342.

21%8WordPress基金会281.

82%9IBM271.

76%10F5211.

37%1.

2.

2漏洞产品分布12月主流操作系统的漏洞统计情况如表2所示.

本月Android漏洞数量最多,共119个,占主流操作系统漏洞总量的58.

33%,排名第一.

表22020年12月主流操作系统漏洞数量统计序号操作系统名称漏洞数量1Android1192Windows102033WindowsServer2019124WindowsServer2016105Windows796WindowsServer201267WindowsServer2012R268LinuxKernel69Windows8.

1510WindowsRt8.

1511WindowsServer2008312WindowsServer2008R231.

2.

3漏洞类型分布12月份发布的漏洞类型分布如表3所示,其中跨站脚本类漏洞所占比例最大,约为12.

25%.

表32020年12月漏洞类型统计表序号漏洞类型漏洞数量(个)所占比例1跨站脚本18812.

25%2缓冲区错误1449.

38%3输入验证错误1076.

97%4代码问题905.

86%5授权问题714.

63%6信息泄露654.

23%7资源管理错误563.

65%8访问控制错误563.

65%9SQL注入523.

39%10跨站请求伪造291.

89%11命令注入261.

69%12路径遍历241.

56%13操作系统命令注入201.

30%14信任管理问题181.

17%15权限许可和访问控制问题181.

17%16代码注入161.

04%17注入130.

85%18加密问题100.

65%19数字错误50.

33%20数据伪造问题40.

26%21后置链接40.

26%22默认配置问题30.

20%423日志信息泄露20.

13%24安全特征问题20.

13%25处理逻辑错误20.

13%26竞争条件问题10.

07%27环境问题10.

07%28参数注入10.

07%29其他46230.

10%1.

2.

4漏洞危害等级分布根据漏洞的影响范围、利用方式、攻击后果等情况,从高到低可将其分为四个危害等级,即超危、高危、中危和低危级别.

12月漏洞危害等级分布如图2所示,其中超危漏洞251条,占本月漏洞总数的16.

35%.

图22020年12月漏洞危害等级分布1.

3漏洞修复情况1.

3.

1整体修复情况12月漏洞修复情况按危害等级进行统计见图3.

其中低危漏洞修复率最高,达到95.

83%,超危漏洞修复率最低,比例为68.

53%.

总体来看,本月整体修复率,由上月的89.

67%下降至本月的83.

26%.

251个499个737个48个超危16.

35%高危32.

51%中危48.

01%低危3.

13%5图32020年12月漏洞修复数量统计1.

3.

2厂商修复情况12月漏洞修复情况按漏洞数量前十厂商进行统计,其中Google、Mozilla基金会、NETGEAR等十个厂商共564条漏洞,占本月漏洞总数的36.

74%,漏洞修复率为91.

13%,详细情况见表4.

多数知名厂商对产品安全高度重视,产品漏洞修复比较及时,其中NETGEAR、Apple、WordPress基金会、IBM、F5等公司本月漏洞修复率均为100%,共514条漏洞已全部修复.

表42020年12月厂商修复情况统计表序号厂商名称漏洞数量(个)修复数量修复率1Google14614297.

26%2Mozilla基金会987879.

59%3NETGEAR6666100.

00%4Microsoft626096.

77%5Apple4747100.

00%6Docker351234.

29%7ImageMagickStudio343397.

06%8WordPress基金会2828100.

00%0100200300400500600700800超危高危中危低危2514997374817244361746漏洞数量(个)修复数量(个)69IBM2727100.

00%10F52121100.

00%1.

4重要漏洞实例1.

4.

1超危漏洞实例本月超危漏洞共251个,其中重要漏洞实例如表5所示.

表52020年12月超危漏洞实例序号漏洞类型CNNVD编号厂商漏洞实例1SQL注入CNNVD-202012-1468ABBSophosCyberoamOSSQL注入漏洞(CNNVD-202012-982)CNNVD-202012-1703AgentejoCNNVD-202012-1706CNNVD-202012-1704CNNVD-202012-1359BilancShpkCNNVD-202012-1555EgavilanMediaCNNVD-202012-1553CNNVD-202012-1455EgavilanmediaCNNVD-202012-1512GrupoCrkCNNVD-202012-1616OpenSourceMattersCNNVD-202012-041PHPScriptsMallCNNVD-202012-043PHPGroupCNNVD-202012-951PHPSHECNNVD-202012-982SophosCNNVD-202012-036SourceCodesterCNNVD-202012-1021SourcecodesterCNNVD-202012-1263CNNVD-202012-1251CNNVD-202012-037CNNVD-202012-1277CNNVD-202012-1264Spotweb团队CNNVD-202012-042USSourceCodesterCNNVD-202012-1360WeiphpCNNVD-202012-007ZXELINKCNNVD-202012-058个人开发者7CNNVD-202012-1589CNNVD-202012-1004CNNVD-202012-1431CNNVD-202012-1590CNNVD-202012-1430CNNVD-202012-1586CNNVD-202012-685CNNVD-202012-1585CNNVD-202012-0352代码问题CNNVD-202012-686Apache基金会ApacheTapestry代码问题漏洞(CNNVD-202012-686)CNNVD-202012-1566EsriCNNVD-202012-1429KronosCNNVD-202012-1236KylandCNNVD-202012-841LANATMserviceCNNVD-202012-1014QuantconnectCNNVD-202012-1502TerramasterCNNVD-202012-1289Wordpress基金会CNNVD-202012-1271个人开发者CNNVD-202012-678CNNVD-202012-4313授权问题CNNVD-202012-1467ABBSAPNetweaver授权问题漏洞(CNNVD-202012-575)CNNVD-202012-1192AdRemCNNVD-202012-1257Apache基金会CNNVD-202012-855CiscoCNNVD-202012-957DockerCNNVD-202012-961CNNVD-202012-975CNNVD-202012-1181EPSONCNNVD-202012-026HPCNNVD-202012-1032IBMCNNVD-202012-575SAPCNNVD-202012-1383SamsungCNNVD-202012-1595SolarwindsCNNVD-202012-1209TrendMicroCNNVD-202012-942WesternDigitalCNNVD-202012-1650ZammadCNNVD-202012-430个人开发者CNNVD-202012-126984操作系统命令注入CNNVD-202012-1569BelkinBelkinLINKSYSRE6500操作系统命令注入漏洞(CNNVD-202012-1569)CNNVD-202012-567SAPCNNVD-202012-1548TerramasterCNNVD-202012-1513UrveCNNVD-202012-1303WAGOCNNVD-202012-1603个人开发者CNNVD-202012-836CNNVD-202012-8345缓冲区错误CNNVD-202012-788Apache基金会GoogleAndroid缓冲区错误漏洞(CNNVD-202012-556)CNNVD-202012-787CNNVD-202012-014EdimaxTechnologyCNNVD-202012-057EipstackgroupCNNVD-202012-777FlexenseCNNVD-202012-556GoogleCNNVD-202012-557CNNVD-202012-558CNNVD-202012-1027HCLCNNVD-202012-1353CNNVD-202012-1028IBMCNNVD-202012-782Jerryscript项目CNNVD-202012-1584JiransecurityCNNVD-202012-858MedtronicCNNVD-202012-396ModdableCNNVD-202012-1347TreckCNNVD-202012-028ValvesoftwareCNNVD-202012-089CNNVD-202012-653个人开发者CNNVD-202012-633CNNVD-202012-1025CNNVD-202012-636CNNVD-202012-641CNNVD-202012-629CNNVD-202012-644CNNVD-202012-663CNNVD-202012-634CNNVD-202012-638CNNVD-202012-630CNNVD-202012-635CNNVD-202012-659CNNVD-202012-070CNNVD-202012-13679CNNVD-202012-1588CNNVD-202012-631CNNVD-202012-10266访问控制错误CNNVD-202012-1496ABBSiemensLOGO!

8BM访问控制错误漏洞(CNNVD-202012-695)CNNVD-202012-1093DockerCNNVD-202012-047CNNVD-202012-1247CNNVD-202012-1094CNNVD-202012-1249CNNVD-202012-1088CNNVD-202012-1248CNNVD-202012-1250CNNVD-202012-1087CNNVD-202012-1086CNNVD-202012-1176CNNVD-202012-1246CNNVD-202012-1174CNNVD-202012-1239CNNVD-202012-1245CNNVD-202012-1244CNNVD-202012-1243CNNVD-202012-1238CNNVD-202012-1092CNNVD-202012-1091CNNVD-202012-1101CNNVD-202012-1241CNNVD-202012-1090CNNVD-202012-938SchneiderElectricCNNVD-202012-695Siemens7信任管理问题CNNVD-202012-013SchneiderElectricAdremNetcrunch信任管理问题漏洞(CNNVD-202012-1191)CNNVD-202012-1097IcingaCNNVD-202012-1191AdRemCNNVD-202012-1389BilancShpkCNNVD-202012-1404BilancShpk8输入验证错误CNNVD-202012-1463ABBCiscoJabber输入验证错误漏洞(CNNVD-202012-852)CNNVD-202012-857CiscoCNNVD-202012-852CNNVD-202012-031HCLCNNVD-202012-1481OdooCNNVD-202012-1029Sourcecodester10CNNVD-202012-1208SprymediaCNNVD-202012-1774Webmin社区CNNVD-202012-009WesternDigitalCNNVD-202012-1007个人开发者1.

SophosCyberoamOSSQL注入漏洞(CNNVD-202012-982)SophosCyberoamOS是美国Sophos公司的一款用于Cyberoam设备的操作系统.

SophosCyberoamOS2020-12-04版本存在SQL注入漏洞,该漏洞源于WebAdmin中有一个SQL注入,允许未经身份验证的攻击者利用该漏洞远程执行任意SQL语句.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://support.

sophos.

com/support/s/article/KB-000040678language=en_US2.

ApacheTapestry代码问题漏洞(CNNVD-202012-686)ApacheTapestry是美国阿帕奇(Apache)基金会的一款使用Java语言编写的Web应用程序框架.

ApacheTapestry4存在安全漏洞,该漏洞源于在调用页面的验证方法之前尝试反序列化"sp"参数,这将导致在没有身份验证的情况下反序列化.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://lists.

apache.

org/thread.

html/r700a6aa234dbff0555d4187bdc8274d7e4c0afbf35b9a3457f09ee76@%3Cusers.

tapestry.

apache.

org%3E3.

SAPNetweaver授权问题漏洞(CNNVD-202012-575)11SAPNetweaver是德国思爱普(SAP)公司的一套面向服务的集成化应用平台.

该平台主要为SAP应用程序提供开发和运行环境.

SAPNetWeaver存在安全漏洞,该漏洞源于缺少身份验证检查,允许在集群之外,甚至在专门用于内部集群通信的网络权限之外的进程进行任意连接.

以下产品及版本受到影:7.

11,7.

20,7.

30,7.

31,7.

40,7.

50.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://wiki.

scn.

sap.

com/wiki/pages/viewpage.

actionpageId=5647570794.

BelkinLINKSYSRE6500操作系统命令注入漏洞(CNNVD-202012-1569)BelkinLINKSYSRE6500是美国Belkin公司的一款无线路由器.

BelkinLINKSYSRE6500devices1.

0.

012.

001之前版本存在操作系统命令注入漏洞,该漏洞允许远程攻击者可利用该漏洞通过shell元字符在goformsetSysAdm页面上执行任意命令或设置新密码.

目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页:https://www.

linksys.

com/us/support-articlearticleNum=1484605.

GoogleAndroid缓冲区错误漏洞(CNNVD-202012-556)GoogleAndroid是美国谷歌(Google)和开放手持设备联盟(简称oha)的一套以Linux为基础的开源操作系统.

GoogleAndroidPixel存在安全漏洞,目前尚无此漏洞的相关信息,请随时关注CNNVD或厂商公告.

12目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://source.

android.

com/security/bulletin/2020-12-016.

SiemensLOGO!

8BM访问控制错误漏洞(CNNVD-202012-695)SiemensLOGO!

8BM是德国西门子(Siemens)公司的一个用于工业环境,用于Windows平台的编程软件.

SiemensLOGO!

8BM存在访问控制错误漏洞,该漏洞源于能够访问特定服务的攻击者可以在没有授权的情况下获得对所有服务的完全访问权.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://cert-portal.

siemens.

com/productcert/txt/ssa-480824.

txt7.

AdremNetcrunch信任管理问题漏洞(CNNVD-202012-1191)AdremNetcrunch是美国Adrem公司的一个设备监控软件.

该软件基于SNMP源、Windows事件日志和Syslog服务器等,可对Windows、Linux、MacOSX、BSD、NetWare和SNMP设备进行监控.

AdRemNetCrunch10.

6.

0.

4587存在信任管理问题漏洞,攻击者可利用该漏洞破解加密保护机制.

目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页:https://www.

adremsoft.

com/8.

CiscoJabber输入验证错误漏洞(CNNVD-202012-852)CiscoJabber是美国思科(Cisco)公司的一套统一通信客户端解决方案.

该方案提供了在线状态显示、即时消息、语音等功能.

13CiscoJabber中存在输入验证错误漏洞,该漏洞源于邮件内容验证不正确引起的.

攻击者可以通过向受影响的软件发送特制的XMPP消息来利用漏洞,通过与目标用户消息交互,攻击者可以在Jabber消息窗口界面内注入任意脚本代码.

成功利用该漏洞可能使攻击者利用运行CiscoJabber客户端软件的用户帐户的特权,使MacOS或Windows平台上的应用程序在目标系统上执行任意程序,导致任意代码执行.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://tools.

cisco.

com/security/center/content/CiscoSecurityAdvisory/cisco-sa-jabber-ZktzjpgO1.

4.

2高危漏洞实例本月高危漏洞共499个,其中重点漏洞实例如表6所示.

表62020年12月高危漏洞实例序号漏洞类型CNNVD编号厂商漏洞实例1SQL注入CNNVD-202012-1095BitbucketBitbucketKeysightSQL注入漏洞(CNNVD-202012-1095)CNNVD-202012-1009GallagherGroupCNNVD-202012-1983HGigaCNNVD-202012-1398MitelCNNVD-202012-984OpenAssetCNNVD-202012-1571PhpListCNNVD-202012-1426PhpgurukulCNNVD-202012-066PrestashopCNNVD-202012-713SiemensCNNVD-202012-1504SteedosCNNVD-202012-1019个人开发者CNNVD-202012-705CNNVD-202012-1982恒基2代码问题CNNVD-202012-17841E多款SchneiderElectric产14CNNVD-202012-1754品代码问题漏洞(CNNVD-202012-820)CNNVD-202012-1464ABBCNNVD-202012-730AdobeCNNVD-202012-736CNNVD-202012-1625AutomatticCNNVD-202012-062CheckPointCNNVD-202012-087CloudbeesCNNVD-202012-1400EPSONCNNVD-202012-1285FasterXMLCNNVD-202012-1270CNNVD-202012-1010GallagherGroupCNNVD-202012-1592Gobby团队CNNVD-202012-1608HedgeDocCNNVD-202012-1501Jaws团队CNNVD-202012-1499CNNVD-202012-387KasperskyCNNVD-202012-1135Linux基金会,Cambridge大学CNNVD-202012-394ModdableCNNVD-202012-962Mout团队CNNVD-202012-1474NanosystemsCNNVD-202012-932NetflixCNNVD-202012-1544Openbsd组织CNNVD-202012-757PaloAltoNetworksCNNVD-202012-1510Projectworldsofficial社区CNNVD-202012-1503Redisgraph社区CNNVD-202012-1771RockwellAutomationCNNVD-202012-1772CNNVD-202012-1570Rust社区CNNVD-202012-822SchneiderElectricCNNVD-202012-820CNNVD-202012-823CNNVD-202012-825CNNVD-202012-821CNNVD-202012-1143SourcecodesterCNNVD-202012-1377TangroCNNVD-202012-1212TrendMicroCNNVD-202012-941WesternDigitalCNNVD-202012-1083XStream团队CNNVD-202012-1637Zammad15CNNVD-202012-1008ZyxelCNNVD-202012-1194个人开发者CNNVD-202012-1602CNNVD-202012-781CNNVD-202012-1183CNNVD-202012-1276CNNVD-202012-0913授权问题CNNVD-202012-1465ABB多款MicrosoftWindows产品授权问题漏洞(CNNVD-202012-692)CNNVD-202012-1473CNNVD-202012-1462CNNVD-202012-1012CitrixSystemsCNNVD-202012-094CloudbeesCNNVD-202012-1472D-linkCNNVD-202012-1471CNNVD-202012-1306EmersonCNNVD-202012-955Frappe团队CNNVD-202012-1011GallagherGroupCNNVD-202012-1228HuaweiCNNVD-202012-760IBMCNNVD-202012-998MacallyCNNVD-202012-1275MagicProCNNVD-202012-862MedtronicCNNVD-202012-692MicrosoftCNNVD-202012-1218NZXTCNNVD-202012-068NationalInstrumentsCNNVD-202012-1745NetgearCNNVD-202012-937SchneiderElectricCNNVD-202012-696SiemensCNNVD-202012-1196SolarWindsCNNVD-202012-844SymantecCNNVD-202012-1550TerramasterCNNVD-202012-2021Wordpress基金会CNNVD-202012-1835个人开发者CNNVD-202012-789CNNVD-202012-774CNNVD-202012-077CNNVD-202012-0974操作系统命令注入CNNVD-202012-1580BelkinMailSherlock操作系统命令注入漏洞(CNNVD-202012-1981)CNNVD-202012-1466D-linkCNNVD-202012-1424Gohugoio社区CNNVD-202012-1981HGiga16CNNVD-202012-987NecPlatformsCNNVD-202012-1219SolarWindsCNNVD-202012-1182个人开发者5缓冲区错误CNNVD-202012-1539ARMMicrosoftEdge缓冲区错误漏洞(CNNVD-202012-583)CNNVD-202012-654AltranEESYBelgium社区CNNVD-202012-1111AppleCNNVD-202012-1187DellCNNVD-202012-651FNET组织CNNVD-202012-1559FOO组织CNNVD-202012-1582GNU社区CNNVD-202012-462GoogleCNNVD-202012-550CNNVD-202012-539CNNVD-202012-574CNNVD-202012-830CNNVD-202012-1152CNNVD-202012-528CNNVD-202012-829CNNVD-202012-459CNNVD-202012-464CNNVD-202012-465CNNVD-202012-552CNNVD-202012-1494HCLCNNVD-202012-1177HuaweiCNNVD-202012-1185InfrawareCNNVD-202012-1523MicrosoftCNNVD-202012-583CNNVD-202012-406MitsubishiElectricCNNVD-202012-395ModdableCNNVD-202012-1138Mozilla基金会CNNVD-202012-034CNNVD-202012-1747NetgearCNNVD-202012-1789CNNVD-202012-1741CNNVD-202012-1349TreckCNNVD-202012-1348CNNVD-202012-096WeconTechnologiesCNNVD-202012-020X.

orgCNNVD-202012-646个人开发者CNNVD-202012-64717CNNVD-202012-664CNNVD-202012-665CNNVD-202012-418CNNVD-202012-1556CNNVD-202012-652CNNVD-202012-640CNNVD-202012-044CNNVD-202012-6396访问控制错误CNNVD-202012-003KiaWordPressPluginsecure-file-manager访问控制错误漏洞(CNNVD-202012-996)CNNVD-202012-729MicrosoftCNNVD-202012-716CNNVD-202012-1743NetgearCNNVD-202012-648PlumCNNVD-202012-725SchneiderElectricCNNVD-202012-017CNNVD-202012-021CNNVD-202012-1436StratodeskCNNVD-202012-1546TerramasterCNNVD-202012-996WordPress基金会CNNVD-202012-1895Wordpress基金会CNNVD-202012-1449ZTECNNVD-202012-447个人开发者CNNVD-202012-1977全景7资源管理错误CNNVD-202012-801AdobeRedHatEnterpriseLinux资源管理错误漏洞(CNNVD-202012-064)CNNVD-202012-764ArtifexSoftwareCNNVD-202012-1518Bitcoinsv协会CNNVD-202012-1524CNNVD-202012-1526CNNVD-202012-033CloudFoundry基金会CNNVD-202012-060EipstackgroupCNNVD-202012-1294F5CNNVD-202012-794FoxitCNNVD-202012-796CNNVD-202012-793CNNVD-202012-803CNNVD-202012-469GoogleCNNVD-202012-545CNNVD-202012-409CNNVD-202012-549CNNVD-202012-778Linux基金会CNNVD-202012-599Microsoft18CNNVD-202012-964NpmCNNVD-202012-049PhoenixContactCNNVD-202012-064RedHatCNNVD-202012-682SystranCNNVD-202012-1645个人开发者CNNVD-202012-446CNNVD-202012-030CNNVD-202012-978CNNVD-202012-14148输入验证错误CNNVD-202012-092AllenBradleyAppleMacosServer输入验证错误漏洞(CNNVD-202012-1055)CNNVD-202012-1055AppleCNNVD-202012-1578BelkinCNNVD-202012-1107D-linkCNNVD-202012-1105CNNVD-202012-100Ec-cubeCNNVD-202012-455GoogleCNNVD-202012-555CNNVD-202012-1648HclTechnologiesCNNVD-202012-851HostEngineeringCNNVD-202012-835IBMCNNVD-202012-414ImageMagickStudioCNNVD-202012-856MedtronicCNNVD-202012-626MicrosoftCNNVD-202012-1405MitelNetworksCNNVD-202012-1482OdooCNNVD-202012-1612OpenSourceMattersCNNVD-202012-977OpenassetCNNVD-202012-859SchneiderElectricCNNVD-202012-718SiemensCNNVD-202012-1304SmilegateCNNVD-202012-1169WeseekCNNVD-202012-1104个人开发者CNNVD-202012-657CNNVD-202012-662CNNVD-202012-655CNNVD-202012-658CNNVD-202012-1425CNNVD-202012-1031CNNVD-202012-1001CNNVD-202012-67019CNNVD-202012-643CNNVD-202012-669CNNVD-202012-666CNNVD-202012-926CNNVD-202012-1966恒基1.

BitbucketKeysightSQL注入漏洞(CNNVD-202012-1095)BitbucketKeysight是Bitbucket组织的一个可用于Atlassian产品的数据库连接插件.

KeysightDatabaseConnectorpluginbefore1.

5.

0存在SQL注入漏洞,该漏洞源于恶意用户可以绕过访问控制,使用保存的数据库连接配置文件向保存的数据库连接提交任意SQL语句.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://bitbucket.

org/keysight/keysight-plugins-for-atlassian-products/wiki/Confluence%20Plugins/Database%20Plugin2.

多款SchneiderElectric产品代码问题漏洞(CNNVD-202012-820)SchneiderElectricModiconM580等都是法国施耐德电气(SchneiderElectric)公司的产品.

SchneiderElectricModiconM580是一款可编程自动化控制器.

SchneiderElectricModiconPremium是一款用于离散或过程应用的大型可编程逻辑控制器(PLC).

SchneiderElectricModiconQuantum是一款用于过程应用、高可用性和安全解决方案的大型可编程逻辑控制器(PLC).

多款SchneiderElectricModicon产品存在安全漏洞,攻击者可利用该漏洞使设备拒绝服务.

以下产品或版本受到影响:ModiconM580,ModiconM340,LegacyControllersModiconQuantum&M20odiconPremium.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://www.

se.

com/ww/en/download/document/SEVD-2020-343-08/3.

多款MicrosoftWindows产品授权问题漏洞(CNNVD-202012-692)MicrosoftWindows是美国微软(Microsoft)公司的一种桌面操作系统.

MicrosoftWindows存在网络连接服务权限提升漏洞,目前尚无此漏洞的相关信息,请随时关注CNNVD或厂商公告.

以下产品及型号受到影响:WindowsServerversion20H2(ServerCoreInstallation)、WindowsServerversion2004(ServerCoreinstallation)、WindowsServerversion1909(ServerCoreinstallation)、WindowsServerversion1903(ServerCoreinstallation)、WindowsServer2019(ServerCoreinstallation)、WindowsServer2019、WindowsServer2016(ServerCoreinstallation)、WindowsServer2016、WindowsServer2012R2(ServerCoreinstallation)、WindowsServer2012R2、WindowsServer2012(ServerCoreinstallation)WindowsServer2012、WindowsRT8.

1、Windows8.

1forx64-basedsystems、Windows8.

1for32-bitsystems、Windows10forx64-basedSystems、Windows10for32-bitSystems、Windows10Version20H2forx64-basedSystems、Windows10Version20H2forARM64-basedSystems、Wi21ndows10Version20H2for32-bitSystems、Windows10Version2004forx64-basedSystems、Windows10Version2004forARM64-basedSystems、Windows10Version2004for32-bitSystems、Windows10Version1909forx64-basedSystems、Windows10Version1909forARM64-basedSystems、Windows10Version1909for32-bitSystems、Windows10Version1903forx64-basedSystems、Windows10Version1903forARM64-basedSystems、Windows10Version1903for32-bitSystems、Windows10Version1809forx64-basedSystems、Windows10Version1809forARM64-basedSystems、Windows10Version1809for32-bitSystems、Windows10Version1803forx64-basedSystems、Windows10Version1803forARM64-basedSystems、Windows10Version1803for32-bitSystems、Windows10Version1607forx64-basedSystems、Windows10Version1607for32-bitSystems.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://msrc.

microsoft.

com/update-guide/zh-CN/vulnerability/CVE-2020-170924.

MailSherlock操作系统命令注入漏洞(CNNVD-202012-1981)MailSherlock是一套企业邮件审核系统.

HGigaMailSherlock存在安全漏洞,该漏洞源于不能正确地验证特定的参数.

攻击者可利用该漏洞远程发起命令注入攻击,并执行系统的任意命令.

22目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://www.

twcert.

org.

tw/en/cp-139-4264-f10f4-2.

html5.

MicrosoftEdge缓冲区错误漏洞(CNNVD-202012-583)MicrosoftEdge是美国微软(Microsoft)公司的一款Windows10之后版本系统附带的Web浏览器.

MicrosoftEdgeEdgeHTML存在安全漏洞,攻击者可利用该漏洞来运行代码.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://msrc.

microsoft.

com/update-guide/zh-CN/vulnerability/CVE-2020-171316.

WordPressPluginsecure-file-manager访问控制错误漏洞(CNNVD-202012-996)WordPress是WordPress(Wordpress)基金会的一套使用PHP语言开发的博客平台.

该平台支持在PHP和MySQL的服务器上架设个人博客网站.

Wordpresssecure-file-managerpluginthrough2.

5版本存在访问控制错误漏洞,该漏洞源于vendor/elfinder/php/connector.

minimal.

php加载elfinder代码没有适当的访问控制.

任何经过身份验证的用户都可以运行elFinderupload命令来实现远程代码执行.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://wordpress.

org/plugins/easy-wp-smtp/#developers7.

RedHatEnterpriseLinux资源管理错误漏洞23(CNNVD-202012-064)RedHatEnterpriseLinux是美国红帽(RedHat)公司的面向企业用户的Linux操作系统.

RedHatEnterpriseLinux存在资源管理错误漏洞,该漏洞源于网络系统或产品在内存上执行操作时,未正确验证数据边界,导致相关联的其他内存位置上执行了错误的读写操作.

攻击者可利用该漏洞导致缓冲区溢出或堆溢出等.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://git.

kernel.

org/pub/scm/linux/kernel/git/torvalds/linux.

git/commit/id=c1f6e3c818dd734c30f6a7eeebf232ba2cf3181d8.

AppleMacosServer输入验证错误漏洞(CNNVD-202012-1055)AppleMacosServer是美国Apple公司的一款服务端版本的操作系统.

macOSServer5.

11之前版本存在输入验证错误漏洞,该漏洞源于处理恶意制作的URL可能导致开放重定向或跨站点脚本描述.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://support.

apple.

com/zh-cn/HT211932二、接报漏洞情况本月接报漏洞58601个,其中信息技术产品漏洞(通用型漏洞)192个,网络信息系统漏洞(事件型漏洞)58409个.

表72020年12月漏洞接报情况序号报送单位漏洞总量241网神信息技术(北京)股份有限公司465462上海斗象信息科技有限公司100113河南听潮盛世信息技术有限公司7374北京奇虎科技有限公司2405山东云天安全技术有限公司2106山东华鲁科技发展股份有限公司1577北京天地和兴科技有限公司1038西安交大捷普网络科技有限公司1009北京山石网科信息技术有限公司8410山东新潮信息技术有限公司6911浙江大华技术股份有限公司5912北京计算机技术及应用研究所3213北京数字观星科技有限公司3014内蒙古奥创科技有限公司2515远江盛邦(北京)网络安全科技股份有限公司2016杭州海康威视数字技术股份有限公司1817广州竞远安全技术股份有限公司1618广东东福信息技术有限公司1519新华三技术有限公司1520新疆海狼科技有限公司1221北京华云安信息技术有限公司1022博智安全科技股份有限公司1023上海安识网络科技有限公司102524北京天融信网络安全技术有限公司825杭州美创科技有限公司826清华大学网络科学与网络空间研究院827北京优炫软件股份有限公司728杭州默安科技有限公司729北京网御星云信息技术有限公司630绿盟科技集团股份有限公司安全研究部531个人432中国科学院软件研究所433[苏州极光无限信息技术有限公司]334北京威努特技术有限公司335北京智游网安科技有限公司336恒安嘉新(北京)科技股份公司337浪潮电子信息产业股份有限公司338苏州极光无限信息技术有限公司339中兴通讯340[北京山石网科信息技术有限公司]241北京启明星辰信息安全技术有限公司242北京市星阑科技有限公司243恒安嘉新(北京)科技股份公司244四川虹微技术有限公司245亚信科技(成都)有限公司246安徽长泰信息安全服务有限公司12647成都新潮传媒集团148湖南汽车工程职业学校149绿盟科技集团股份有限公司工业物联网安全实验室150信息工程大学151中国电子科技网络信息安全有限公司1报送总计58601三、重大漏洞预警3.

1ApacheStruts2远程代码执行漏洞的预警近日,国家信息安全漏洞库(CNNVD)收到关于ApacheStruts2S2-061远程代码执行漏洞(CNNVD-202012-449、CVE-2020-17530)情况的报送.

成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

.

漏洞介绍ApacheStruts是美国阿帕奇(Apache)基金会的一个开源项目,是一套用于创建企业级JavaWeb应用的开源MVC框架,主要提供两个版本框架产品,Struts1和Struts2.

27洞源于ApacheStruts2在某些标签属性中使用OGNL表达式时,因为没有做内容过滤,导致攻击者传入精心构造的请求时,可以造成OGNL二次解析,执行指定的恶意代码.

.

危害影响成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

.

修复建议目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

Apache官方更新链接如下:http://struts.

apache.

org/download.

cgi3.

2微软多个安全漏洞的的预警近日,微软官方发布了多个安全漏洞的公告,包括MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17117)、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)、MicrosoftExcel安全漏洞(CNNVD-202012-616、CVE-2020-17122)等多个漏洞.

成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等.

微软多个产品和系统受漏洞影响.

目前,微软官方已经发布漏洞修复补丁,建议28用户及时确认是否受到漏洞影响,尽快采取修补措施.

.

漏洞介绍2020年12月9日,微软发布了2020年12月份安全更新,共58个漏洞的补丁程序,CNNVD对这些漏洞进行了收录.

本次更新主要涵盖了Windows操作系统、ChakraCore、Office办公套件、ExchangeServer、Azure、VisualStudio等多个Windows平台下应用软件和组件.

微软多个产品和系统版本受漏洞影响,具体影响范围可访问https://portal.

msrc.

microsoft.

com/zh-cn/security-guidance查询,其中部分重要漏洞详情如下:1、MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17132)(CNNVD-202012-615、CVE-2020-17117)(CNNVD-202012-606、CVE-2020-17142)漏洞简介:由于Exchange对cmdlet参数的验证不正确,会触发一个MicrosoftExchange服务器中的远程代码执行漏洞.

成功利用此漏洞的攻击者可以在系统用户的上下文中运行任意代码.

2、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)(CNNVD-202012-617、CVE-2020-17121)漏洞简介:SharePoint中存在一个安全漏洞.

经过身份验证的攻击者通过发送特制请求包,可在SharePointWeb应用中执行任意.

NET代码.

293、MicrosoftExcel安全漏洞(CNNVD-202012-616、CVE-2020-17122)(CNNVD-202012-584、CVE-2020-17127)(CNNVD-202012-586、CVE-2020-17129)漏洞简介:MicrosoftExcel中存在安全漏洞.

当MicrosoftExcel软件无法正确处理内存中的对象时,该软件中存在远程代码执行漏洞.

成功利用此漏洞的攻击者可以在当前用户的上下文中运行任意代码.

4、MicrosoftPowerPoint安全漏洞(CNNVD-202012-592、CVE-2020-17124)漏洞简介:由于MicrosoftSharePoint对用户输入验证不足,攻击者可以输入一些精心构造的数据,造成内存破坏,从而导致远程代码执行.

5、MicrosoftWindowsHyper-V安全漏洞(CNNVD-202012-687、CVE-2020-17095)漏洞简介:MicrosoftWindowsHyper-V中存在安全漏洞.

当主机服务器上的WindowsHyper-V无法正确验证来宾操作系统上经身份验证的用户的输入时,存在远程代码执行漏洞.

成功利用此漏洞的攻击者可以在主机操作系统上执行任意代码.

6、MicrosoftEdge安全漏洞(CNNVD-202012-583、CVE-2020-17131)漏洞简介:MicrosoftEdge存在一个安全漏洞,攻击者可利用该漏洞可以远程执行恶意代码.

由于此次更新,微软并没有透露太多漏洞详情,请用户自行到官方网站查询,官方地址:30https://msrc.

microsoft.

com/update-guide/en-us.

修复建议目前,微软官方已经发布补丁修复了上述漏洞,建议用户及时确认漏洞影响,尽快采取修补措施.

微软官方补丁下载地址:https://msrc.

microsoft.

com/update-guide/en-us31

本月接报漏洞58601个,其中信息技术产品漏洞(通用型漏洞)192个,网络信息系统漏洞(事件型漏洞)58409个.

重大漏洞预警ApacheStruts2S2-061远程代码执行漏洞(CNNVD-202012-449、CVE-2020-17530):成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

微软多个安全漏洞:包括MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17117)、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)等多个安全漏洞,成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等.

微软多个产品和系统受漏洞影响.

目前,微软官方已经发布漏洞修复补丁,建议用户及时确认是否受到漏洞影响,尽快采取修补措施.

1漏洞态势一、公开漏洞情况根据国家信息安全漏洞库(CNNVD)统计,2020年12月份新增安全漏洞共1535个,从厂商分布来看,Google公司产品的漏洞数量最多,共发布146个;从漏洞类型来看,跨站脚本类的漏洞占比最大,达到12.

25%.

本月新增漏洞中,超危漏洞251个、高危漏洞499个、中危漏洞737个、低危漏洞48个,相应修复率分别为68.

53%、88.

78%、83.

72%以及95.

83%.

合计1278个漏洞已有修复补丁发布,本月整体修复率83.

26%.

截至2020年12月31日,CNNVD采集漏洞总量已达155724个.

1.

1漏洞增长概况图12020年7月至2020年12月漏洞新增数量统计图1470128415241473129715351150120012501300135014001450150015501600漏洞数量(个)2020年07月至2020年12月漏洞新增数量统计图22020年12月新增安全漏洞1535个,与上月(1297个)相比增加了18.

35%.

根据近6个月来漏洞新增数量统计图,平均每月漏洞数量达到1431个.

1.

2漏洞分布情况1.

2.

1漏洞厂商分布12月厂商漏洞数量分布情况如表1所示,Google公司漏洞达到146个,占本月漏洞总量的9.

51%.

表12020年12月排名前十厂商新增安全漏洞统计表序号厂商名称漏洞数量所占比例1Google1469.

51%2Mozilla基金会986.

38%3NETGEAR664.

30%4Microsoft624.

04%5Apple473.

06%6Docker352.

28%7ImageMagickStudio342.

21%8WordPress基金会281.

82%9IBM271.

76%10F5211.

37%1.

2.

2漏洞产品分布12月主流操作系统的漏洞统计情况如表2所示.

本月Android漏洞数量最多,共119个,占主流操作系统漏洞总量的58.

33%,排名第一.

表22020年12月主流操作系统漏洞数量统计序号操作系统名称漏洞数量1Android1192Windows102033WindowsServer2019124WindowsServer2016105Windows796WindowsServer201267WindowsServer2012R268LinuxKernel69Windows8.

1510WindowsRt8.

1511WindowsServer2008312WindowsServer2008R231.

2.

3漏洞类型分布12月份发布的漏洞类型分布如表3所示,其中跨站脚本类漏洞所占比例最大,约为12.

25%.

表32020年12月漏洞类型统计表序号漏洞类型漏洞数量(个)所占比例1跨站脚本18812.

25%2缓冲区错误1449.

38%3输入验证错误1076.

97%4代码问题905.

86%5授权问题714.

63%6信息泄露654.

23%7资源管理错误563.

65%8访问控制错误563.

65%9SQL注入523.

39%10跨站请求伪造291.

89%11命令注入261.

69%12路径遍历241.

56%13操作系统命令注入201.

30%14信任管理问题181.

17%15权限许可和访问控制问题181.

17%16代码注入161.

04%17注入130.

85%18加密问题100.

65%19数字错误50.

33%20数据伪造问题40.

26%21后置链接40.

26%22默认配置问题30.

20%423日志信息泄露20.

13%24安全特征问题20.

13%25处理逻辑错误20.

13%26竞争条件问题10.

07%27环境问题10.

07%28参数注入10.

07%29其他46230.

10%1.

2.

4漏洞危害等级分布根据漏洞的影响范围、利用方式、攻击后果等情况,从高到低可将其分为四个危害等级,即超危、高危、中危和低危级别.

12月漏洞危害等级分布如图2所示,其中超危漏洞251条,占本月漏洞总数的16.

35%.

图22020年12月漏洞危害等级分布1.

3漏洞修复情况1.

3.

1整体修复情况12月漏洞修复情况按危害等级进行统计见图3.

其中低危漏洞修复率最高,达到95.

83%,超危漏洞修复率最低,比例为68.

53%.

总体来看,本月整体修复率,由上月的89.

67%下降至本月的83.

26%.

251个499个737个48个超危16.

35%高危32.

51%中危48.

01%低危3.

13%5图32020年12月漏洞修复数量统计1.

3.

2厂商修复情况12月漏洞修复情况按漏洞数量前十厂商进行统计,其中Google、Mozilla基金会、NETGEAR等十个厂商共564条漏洞,占本月漏洞总数的36.

74%,漏洞修复率为91.

13%,详细情况见表4.

多数知名厂商对产品安全高度重视,产品漏洞修复比较及时,其中NETGEAR、Apple、WordPress基金会、IBM、F5等公司本月漏洞修复率均为100%,共514条漏洞已全部修复.

表42020年12月厂商修复情况统计表序号厂商名称漏洞数量(个)修复数量修复率1Google14614297.

26%2Mozilla基金会987879.

59%3NETGEAR6666100.

00%4Microsoft626096.

77%5Apple4747100.

00%6Docker351234.

29%7ImageMagickStudio343397.

06%8WordPress基金会2828100.

00%0100200300400500600700800超危高危中危低危2514997374817244361746漏洞数量(个)修复数量(个)69IBM2727100.

00%10F52121100.

00%1.

4重要漏洞实例1.

4.

1超危漏洞实例本月超危漏洞共251个,其中重要漏洞实例如表5所示.

表52020年12月超危漏洞实例序号漏洞类型CNNVD编号厂商漏洞实例1SQL注入CNNVD-202012-1468ABBSophosCyberoamOSSQL注入漏洞(CNNVD-202012-982)CNNVD-202012-1703AgentejoCNNVD-202012-1706CNNVD-202012-1704CNNVD-202012-1359BilancShpkCNNVD-202012-1555EgavilanMediaCNNVD-202012-1553CNNVD-202012-1455EgavilanmediaCNNVD-202012-1512GrupoCrkCNNVD-202012-1616OpenSourceMattersCNNVD-202012-041PHPScriptsMallCNNVD-202012-043PHPGroupCNNVD-202012-951PHPSHECNNVD-202012-982SophosCNNVD-202012-036SourceCodesterCNNVD-202012-1021SourcecodesterCNNVD-202012-1263CNNVD-202012-1251CNNVD-202012-037CNNVD-202012-1277CNNVD-202012-1264Spotweb团队CNNVD-202012-042USSourceCodesterCNNVD-202012-1360WeiphpCNNVD-202012-007ZXELINKCNNVD-202012-058个人开发者7CNNVD-202012-1589CNNVD-202012-1004CNNVD-202012-1431CNNVD-202012-1590CNNVD-202012-1430CNNVD-202012-1586CNNVD-202012-685CNNVD-202012-1585CNNVD-202012-0352代码问题CNNVD-202012-686Apache基金会ApacheTapestry代码问题漏洞(CNNVD-202012-686)CNNVD-202012-1566EsriCNNVD-202012-1429KronosCNNVD-202012-1236KylandCNNVD-202012-841LANATMserviceCNNVD-202012-1014QuantconnectCNNVD-202012-1502TerramasterCNNVD-202012-1289Wordpress基金会CNNVD-202012-1271个人开发者CNNVD-202012-678CNNVD-202012-4313授权问题CNNVD-202012-1467ABBSAPNetweaver授权问题漏洞(CNNVD-202012-575)CNNVD-202012-1192AdRemCNNVD-202012-1257Apache基金会CNNVD-202012-855CiscoCNNVD-202012-957DockerCNNVD-202012-961CNNVD-202012-975CNNVD-202012-1181EPSONCNNVD-202012-026HPCNNVD-202012-1032IBMCNNVD-202012-575SAPCNNVD-202012-1383SamsungCNNVD-202012-1595SolarwindsCNNVD-202012-1209TrendMicroCNNVD-202012-942WesternDigitalCNNVD-202012-1650ZammadCNNVD-202012-430个人开发者CNNVD-202012-126984操作系统命令注入CNNVD-202012-1569BelkinBelkinLINKSYSRE6500操作系统命令注入漏洞(CNNVD-202012-1569)CNNVD-202012-567SAPCNNVD-202012-1548TerramasterCNNVD-202012-1513UrveCNNVD-202012-1303WAGOCNNVD-202012-1603个人开发者CNNVD-202012-836CNNVD-202012-8345缓冲区错误CNNVD-202012-788Apache基金会GoogleAndroid缓冲区错误漏洞(CNNVD-202012-556)CNNVD-202012-787CNNVD-202012-014EdimaxTechnologyCNNVD-202012-057EipstackgroupCNNVD-202012-777FlexenseCNNVD-202012-556GoogleCNNVD-202012-557CNNVD-202012-558CNNVD-202012-1027HCLCNNVD-202012-1353CNNVD-202012-1028IBMCNNVD-202012-782Jerryscript项目CNNVD-202012-1584JiransecurityCNNVD-202012-858MedtronicCNNVD-202012-396ModdableCNNVD-202012-1347TreckCNNVD-202012-028ValvesoftwareCNNVD-202012-089CNNVD-202012-653个人开发者CNNVD-202012-633CNNVD-202012-1025CNNVD-202012-636CNNVD-202012-641CNNVD-202012-629CNNVD-202012-644CNNVD-202012-663CNNVD-202012-634CNNVD-202012-638CNNVD-202012-630CNNVD-202012-635CNNVD-202012-659CNNVD-202012-070CNNVD-202012-13679CNNVD-202012-1588CNNVD-202012-631CNNVD-202012-10266访问控制错误CNNVD-202012-1496ABBSiemensLOGO!

8BM访问控制错误漏洞(CNNVD-202012-695)CNNVD-202012-1093DockerCNNVD-202012-047CNNVD-202012-1247CNNVD-202012-1094CNNVD-202012-1249CNNVD-202012-1088CNNVD-202012-1248CNNVD-202012-1250CNNVD-202012-1087CNNVD-202012-1086CNNVD-202012-1176CNNVD-202012-1246CNNVD-202012-1174CNNVD-202012-1239CNNVD-202012-1245CNNVD-202012-1244CNNVD-202012-1243CNNVD-202012-1238CNNVD-202012-1092CNNVD-202012-1091CNNVD-202012-1101CNNVD-202012-1241CNNVD-202012-1090CNNVD-202012-938SchneiderElectricCNNVD-202012-695Siemens7信任管理问题CNNVD-202012-013SchneiderElectricAdremNetcrunch信任管理问题漏洞(CNNVD-202012-1191)CNNVD-202012-1097IcingaCNNVD-202012-1191AdRemCNNVD-202012-1389BilancShpkCNNVD-202012-1404BilancShpk8输入验证错误CNNVD-202012-1463ABBCiscoJabber输入验证错误漏洞(CNNVD-202012-852)CNNVD-202012-857CiscoCNNVD-202012-852CNNVD-202012-031HCLCNNVD-202012-1481OdooCNNVD-202012-1029Sourcecodester10CNNVD-202012-1208SprymediaCNNVD-202012-1774Webmin社区CNNVD-202012-009WesternDigitalCNNVD-202012-1007个人开发者1.

SophosCyberoamOSSQL注入漏洞(CNNVD-202012-982)SophosCyberoamOS是美国Sophos公司的一款用于Cyberoam设备的操作系统.

SophosCyberoamOS2020-12-04版本存在SQL注入漏洞,该漏洞源于WebAdmin中有一个SQL注入,允许未经身份验证的攻击者利用该漏洞远程执行任意SQL语句.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://support.

sophos.

com/support/s/article/KB-000040678language=en_US2.

ApacheTapestry代码问题漏洞(CNNVD-202012-686)ApacheTapestry是美国阿帕奇(Apache)基金会的一款使用Java语言编写的Web应用程序框架.

ApacheTapestry4存在安全漏洞,该漏洞源于在调用页面的验证方法之前尝试反序列化"sp"参数,这将导致在没有身份验证的情况下反序列化.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://lists.

apache.

org/thread.

html/r700a6aa234dbff0555d4187bdc8274d7e4c0afbf35b9a3457f09ee76@%3Cusers.

tapestry.

apache.

org%3E3.

SAPNetweaver授权问题漏洞(CNNVD-202012-575)11SAPNetweaver是德国思爱普(SAP)公司的一套面向服务的集成化应用平台.

该平台主要为SAP应用程序提供开发和运行环境.

SAPNetWeaver存在安全漏洞,该漏洞源于缺少身份验证检查,允许在集群之外,甚至在专门用于内部集群通信的网络权限之外的进程进行任意连接.

以下产品及版本受到影:7.

11,7.

20,7.

30,7.

31,7.

40,7.

50.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://wiki.

scn.

sap.

com/wiki/pages/viewpage.

actionpageId=5647570794.

BelkinLINKSYSRE6500操作系统命令注入漏洞(CNNVD-202012-1569)BelkinLINKSYSRE6500是美国Belkin公司的一款无线路由器.

BelkinLINKSYSRE6500devices1.

0.

012.

001之前版本存在操作系统命令注入漏洞,该漏洞允许远程攻击者可利用该漏洞通过shell元字符在goformsetSysAdm页面上执行任意命令或设置新密码.

目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页:https://www.

linksys.

com/us/support-articlearticleNum=1484605.

GoogleAndroid缓冲区错误漏洞(CNNVD-202012-556)GoogleAndroid是美国谷歌(Google)和开放手持设备联盟(简称oha)的一套以Linux为基础的开源操作系统.

GoogleAndroidPixel存在安全漏洞,目前尚无此漏洞的相关信息,请随时关注CNNVD或厂商公告.

12目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://source.

android.

com/security/bulletin/2020-12-016.

SiemensLOGO!

8BM访问控制错误漏洞(CNNVD-202012-695)SiemensLOGO!

8BM是德国西门子(Siemens)公司的一个用于工业环境,用于Windows平台的编程软件.

SiemensLOGO!

8BM存在访问控制错误漏洞,该漏洞源于能够访问特定服务的攻击者可以在没有授权的情况下获得对所有服务的完全访问权.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://cert-portal.

siemens.

com/productcert/txt/ssa-480824.

txt7.

AdremNetcrunch信任管理问题漏洞(CNNVD-202012-1191)AdremNetcrunch是美国Adrem公司的一个设备监控软件.

该软件基于SNMP源、Windows事件日志和Syslog服务器等,可对Windows、Linux、MacOSX、BSD、NetWare和SNMP设备进行监控.

AdRemNetCrunch10.

6.

0.

4587存在信任管理问题漏洞,攻击者可利用该漏洞破解加密保护机制.

目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页:https://www.

adremsoft.

com/8.

CiscoJabber输入验证错误漏洞(CNNVD-202012-852)CiscoJabber是美国思科(Cisco)公司的一套统一通信客户端解决方案.

该方案提供了在线状态显示、即时消息、语音等功能.

13CiscoJabber中存在输入验证错误漏洞,该漏洞源于邮件内容验证不正确引起的.

攻击者可以通过向受影响的软件发送特制的XMPP消息来利用漏洞,通过与目标用户消息交互,攻击者可以在Jabber消息窗口界面内注入任意脚本代码.

成功利用该漏洞可能使攻击者利用运行CiscoJabber客户端软件的用户帐户的特权,使MacOS或Windows平台上的应用程序在目标系统上执行任意程序,导致任意代码执行.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://tools.

cisco.

com/security/center/content/CiscoSecurityAdvisory/cisco-sa-jabber-ZktzjpgO1.

4.

2高危漏洞实例本月高危漏洞共499个,其中重点漏洞实例如表6所示.

表62020年12月高危漏洞实例序号漏洞类型CNNVD编号厂商漏洞实例1SQL注入CNNVD-202012-1095BitbucketBitbucketKeysightSQL注入漏洞(CNNVD-202012-1095)CNNVD-202012-1009GallagherGroupCNNVD-202012-1983HGigaCNNVD-202012-1398MitelCNNVD-202012-984OpenAssetCNNVD-202012-1571PhpListCNNVD-202012-1426PhpgurukulCNNVD-202012-066PrestashopCNNVD-202012-713SiemensCNNVD-202012-1504SteedosCNNVD-202012-1019个人开发者CNNVD-202012-705CNNVD-202012-1982恒基2代码问题CNNVD-202012-17841E多款SchneiderElectric产14CNNVD-202012-1754品代码问题漏洞(CNNVD-202012-820)CNNVD-202012-1464ABBCNNVD-202012-730AdobeCNNVD-202012-736CNNVD-202012-1625AutomatticCNNVD-202012-062CheckPointCNNVD-202012-087CloudbeesCNNVD-202012-1400EPSONCNNVD-202012-1285FasterXMLCNNVD-202012-1270CNNVD-202012-1010GallagherGroupCNNVD-202012-1592Gobby团队CNNVD-202012-1608HedgeDocCNNVD-202012-1501Jaws团队CNNVD-202012-1499CNNVD-202012-387KasperskyCNNVD-202012-1135Linux基金会,Cambridge大学CNNVD-202012-394ModdableCNNVD-202012-962Mout团队CNNVD-202012-1474NanosystemsCNNVD-202012-932NetflixCNNVD-202012-1544Openbsd组织CNNVD-202012-757PaloAltoNetworksCNNVD-202012-1510Projectworldsofficial社区CNNVD-202012-1503Redisgraph社区CNNVD-202012-1771RockwellAutomationCNNVD-202012-1772CNNVD-202012-1570Rust社区CNNVD-202012-822SchneiderElectricCNNVD-202012-820CNNVD-202012-823CNNVD-202012-825CNNVD-202012-821CNNVD-202012-1143SourcecodesterCNNVD-202012-1377TangroCNNVD-202012-1212TrendMicroCNNVD-202012-941WesternDigitalCNNVD-202012-1083XStream团队CNNVD-202012-1637Zammad15CNNVD-202012-1008ZyxelCNNVD-202012-1194个人开发者CNNVD-202012-1602CNNVD-202012-781CNNVD-202012-1183CNNVD-202012-1276CNNVD-202012-0913授权问题CNNVD-202012-1465ABB多款MicrosoftWindows产品授权问题漏洞(CNNVD-202012-692)CNNVD-202012-1473CNNVD-202012-1462CNNVD-202012-1012CitrixSystemsCNNVD-202012-094CloudbeesCNNVD-202012-1472D-linkCNNVD-202012-1471CNNVD-202012-1306EmersonCNNVD-202012-955Frappe团队CNNVD-202012-1011GallagherGroupCNNVD-202012-1228HuaweiCNNVD-202012-760IBMCNNVD-202012-998MacallyCNNVD-202012-1275MagicProCNNVD-202012-862MedtronicCNNVD-202012-692MicrosoftCNNVD-202012-1218NZXTCNNVD-202012-068NationalInstrumentsCNNVD-202012-1745NetgearCNNVD-202012-937SchneiderElectricCNNVD-202012-696SiemensCNNVD-202012-1196SolarWindsCNNVD-202012-844SymantecCNNVD-202012-1550TerramasterCNNVD-202012-2021Wordpress基金会CNNVD-202012-1835个人开发者CNNVD-202012-789CNNVD-202012-774CNNVD-202012-077CNNVD-202012-0974操作系统命令注入CNNVD-202012-1580BelkinMailSherlock操作系统命令注入漏洞(CNNVD-202012-1981)CNNVD-202012-1466D-linkCNNVD-202012-1424Gohugoio社区CNNVD-202012-1981HGiga16CNNVD-202012-987NecPlatformsCNNVD-202012-1219SolarWindsCNNVD-202012-1182个人开发者5缓冲区错误CNNVD-202012-1539ARMMicrosoftEdge缓冲区错误漏洞(CNNVD-202012-583)CNNVD-202012-654AltranEESYBelgium社区CNNVD-202012-1111AppleCNNVD-202012-1187DellCNNVD-202012-651FNET组织CNNVD-202012-1559FOO组织CNNVD-202012-1582GNU社区CNNVD-202012-462GoogleCNNVD-202012-550CNNVD-202012-539CNNVD-202012-574CNNVD-202012-830CNNVD-202012-1152CNNVD-202012-528CNNVD-202012-829CNNVD-202012-459CNNVD-202012-464CNNVD-202012-465CNNVD-202012-552CNNVD-202012-1494HCLCNNVD-202012-1177HuaweiCNNVD-202012-1185InfrawareCNNVD-202012-1523MicrosoftCNNVD-202012-583CNNVD-202012-406MitsubishiElectricCNNVD-202012-395ModdableCNNVD-202012-1138Mozilla基金会CNNVD-202012-034CNNVD-202012-1747NetgearCNNVD-202012-1789CNNVD-202012-1741CNNVD-202012-1349TreckCNNVD-202012-1348CNNVD-202012-096WeconTechnologiesCNNVD-202012-020X.

orgCNNVD-202012-646个人开发者CNNVD-202012-64717CNNVD-202012-664CNNVD-202012-665CNNVD-202012-418CNNVD-202012-1556CNNVD-202012-652CNNVD-202012-640CNNVD-202012-044CNNVD-202012-6396访问控制错误CNNVD-202012-003KiaWordPressPluginsecure-file-manager访问控制错误漏洞(CNNVD-202012-996)CNNVD-202012-729MicrosoftCNNVD-202012-716CNNVD-202012-1743NetgearCNNVD-202012-648PlumCNNVD-202012-725SchneiderElectricCNNVD-202012-017CNNVD-202012-021CNNVD-202012-1436StratodeskCNNVD-202012-1546TerramasterCNNVD-202012-996WordPress基金会CNNVD-202012-1895Wordpress基金会CNNVD-202012-1449ZTECNNVD-202012-447个人开发者CNNVD-202012-1977全景7资源管理错误CNNVD-202012-801AdobeRedHatEnterpriseLinux资源管理错误漏洞(CNNVD-202012-064)CNNVD-202012-764ArtifexSoftwareCNNVD-202012-1518Bitcoinsv协会CNNVD-202012-1524CNNVD-202012-1526CNNVD-202012-033CloudFoundry基金会CNNVD-202012-060EipstackgroupCNNVD-202012-1294F5CNNVD-202012-794FoxitCNNVD-202012-796CNNVD-202012-793CNNVD-202012-803CNNVD-202012-469GoogleCNNVD-202012-545CNNVD-202012-409CNNVD-202012-549CNNVD-202012-778Linux基金会CNNVD-202012-599Microsoft18CNNVD-202012-964NpmCNNVD-202012-049PhoenixContactCNNVD-202012-064RedHatCNNVD-202012-682SystranCNNVD-202012-1645个人开发者CNNVD-202012-446CNNVD-202012-030CNNVD-202012-978CNNVD-202012-14148输入验证错误CNNVD-202012-092AllenBradleyAppleMacosServer输入验证错误漏洞(CNNVD-202012-1055)CNNVD-202012-1055AppleCNNVD-202012-1578BelkinCNNVD-202012-1107D-linkCNNVD-202012-1105CNNVD-202012-100Ec-cubeCNNVD-202012-455GoogleCNNVD-202012-555CNNVD-202012-1648HclTechnologiesCNNVD-202012-851HostEngineeringCNNVD-202012-835IBMCNNVD-202012-414ImageMagickStudioCNNVD-202012-856MedtronicCNNVD-202012-626MicrosoftCNNVD-202012-1405MitelNetworksCNNVD-202012-1482OdooCNNVD-202012-1612OpenSourceMattersCNNVD-202012-977OpenassetCNNVD-202012-859SchneiderElectricCNNVD-202012-718SiemensCNNVD-202012-1304SmilegateCNNVD-202012-1169WeseekCNNVD-202012-1104个人开发者CNNVD-202012-657CNNVD-202012-662CNNVD-202012-655CNNVD-202012-658CNNVD-202012-1425CNNVD-202012-1031CNNVD-202012-1001CNNVD-202012-67019CNNVD-202012-643CNNVD-202012-669CNNVD-202012-666CNNVD-202012-926CNNVD-202012-1966恒基1.

BitbucketKeysightSQL注入漏洞(CNNVD-202012-1095)BitbucketKeysight是Bitbucket组织的一个可用于Atlassian产品的数据库连接插件.

KeysightDatabaseConnectorpluginbefore1.

5.

0存在SQL注入漏洞,该漏洞源于恶意用户可以绕过访问控制,使用保存的数据库连接配置文件向保存的数据库连接提交任意SQL语句.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://bitbucket.

org/keysight/keysight-plugins-for-atlassian-products/wiki/Confluence%20Plugins/Database%20Plugin2.

多款SchneiderElectric产品代码问题漏洞(CNNVD-202012-820)SchneiderElectricModiconM580等都是法国施耐德电气(SchneiderElectric)公司的产品.

SchneiderElectricModiconM580是一款可编程自动化控制器.

SchneiderElectricModiconPremium是一款用于离散或过程应用的大型可编程逻辑控制器(PLC).

SchneiderElectricModiconQuantum是一款用于过程应用、高可用性和安全解决方案的大型可编程逻辑控制器(PLC).

多款SchneiderElectricModicon产品存在安全漏洞,攻击者可利用该漏洞使设备拒绝服务.

以下产品或版本受到影响:ModiconM580,ModiconM340,LegacyControllersModiconQuantum&M20odiconPremium.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://www.

se.

com/ww/en/download/document/SEVD-2020-343-08/3.

多款MicrosoftWindows产品授权问题漏洞(CNNVD-202012-692)MicrosoftWindows是美国微软(Microsoft)公司的一种桌面操作系统.

MicrosoftWindows存在网络连接服务权限提升漏洞,目前尚无此漏洞的相关信息,请随时关注CNNVD或厂商公告.

以下产品及型号受到影响:WindowsServerversion20H2(ServerCoreInstallation)、WindowsServerversion2004(ServerCoreinstallation)、WindowsServerversion1909(ServerCoreinstallation)、WindowsServerversion1903(ServerCoreinstallation)、WindowsServer2019(ServerCoreinstallation)、WindowsServer2019、WindowsServer2016(ServerCoreinstallation)、WindowsServer2016、WindowsServer2012R2(ServerCoreinstallation)、WindowsServer2012R2、WindowsServer2012(ServerCoreinstallation)WindowsServer2012、WindowsRT8.

1、Windows8.

1forx64-basedsystems、Windows8.

1for32-bitsystems、Windows10forx64-basedSystems、Windows10for32-bitSystems、Windows10Version20H2forx64-basedSystems、Windows10Version20H2forARM64-basedSystems、Wi21ndows10Version20H2for32-bitSystems、Windows10Version2004forx64-basedSystems、Windows10Version2004forARM64-basedSystems、Windows10Version2004for32-bitSystems、Windows10Version1909forx64-basedSystems、Windows10Version1909forARM64-basedSystems、Windows10Version1909for32-bitSystems、Windows10Version1903forx64-basedSystems、Windows10Version1903forARM64-basedSystems、Windows10Version1903for32-bitSystems、Windows10Version1809forx64-basedSystems、Windows10Version1809forARM64-basedSystems、Windows10Version1809for32-bitSystems、Windows10Version1803forx64-basedSystems、Windows10Version1803forARM64-basedSystems、Windows10Version1803for32-bitSystems、Windows10Version1607forx64-basedSystems、Windows10Version1607for32-bitSystems.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://msrc.

microsoft.

com/update-guide/zh-CN/vulnerability/CVE-2020-170924.

MailSherlock操作系统命令注入漏洞(CNNVD-202012-1981)MailSherlock是一套企业邮件审核系统.

HGigaMailSherlock存在安全漏洞,该漏洞源于不能正确地验证特定的参数.

攻击者可利用该漏洞远程发起命令注入攻击,并执行系统的任意命令.

22目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://www.

twcert.

org.

tw/en/cp-139-4264-f10f4-2.

html5.

MicrosoftEdge缓冲区错误漏洞(CNNVD-202012-583)MicrosoftEdge是美国微软(Microsoft)公司的一款Windows10之后版本系统附带的Web浏览器.

MicrosoftEdgeEdgeHTML存在安全漏洞,攻击者可利用该漏洞来运行代码.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://msrc.

microsoft.

com/update-guide/zh-CN/vulnerability/CVE-2020-171316.

WordPressPluginsecure-file-manager访问控制错误漏洞(CNNVD-202012-996)WordPress是WordPress(Wordpress)基金会的一套使用PHP语言开发的博客平台.

该平台支持在PHP和MySQL的服务器上架设个人博客网站.

Wordpresssecure-file-managerpluginthrough2.

5版本存在访问控制错误漏洞,该漏洞源于vendor/elfinder/php/connector.

minimal.

php加载elfinder代码没有适当的访问控制.

任何经过身份验证的用户都可以运行elFinderupload命令来实现远程代码执行.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://wordpress.

org/plugins/easy-wp-smtp/#developers7.

RedHatEnterpriseLinux资源管理错误漏洞23(CNNVD-202012-064)RedHatEnterpriseLinux是美国红帽(RedHat)公司的面向企业用户的Linux操作系统.

RedHatEnterpriseLinux存在资源管理错误漏洞,该漏洞源于网络系统或产品在内存上执行操作时,未正确验证数据边界,导致相关联的其他内存位置上执行了错误的读写操作.

攻击者可利用该漏洞导致缓冲区溢出或堆溢出等.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://git.

kernel.

org/pub/scm/linux/kernel/git/torvalds/linux.

git/commit/id=c1f6e3c818dd734c30f6a7eeebf232ba2cf3181d8.

AppleMacosServer输入验证错误漏洞(CNNVD-202012-1055)AppleMacosServer是美国Apple公司的一款服务端版本的操作系统.

macOSServer5.

11之前版本存在输入验证错误漏洞,该漏洞源于处理恶意制作的URL可能导致开放重定向或跨站点脚本描述.

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://support.

apple.

com/zh-cn/HT211932二、接报漏洞情况本月接报漏洞58601个,其中信息技术产品漏洞(通用型漏洞)192个,网络信息系统漏洞(事件型漏洞)58409个.

表72020年12月漏洞接报情况序号报送单位漏洞总量241网神信息技术(北京)股份有限公司465462上海斗象信息科技有限公司100113河南听潮盛世信息技术有限公司7374北京奇虎科技有限公司2405山东云天安全技术有限公司2106山东华鲁科技发展股份有限公司1577北京天地和兴科技有限公司1038西安交大捷普网络科技有限公司1009北京山石网科信息技术有限公司8410山东新潮信息技术有限公司6911浙江大华技术股份有限公司5912北京计算机技术及应用研究所3213北京数字观星科技有限公司3014内蒙古奥创科技有限公司2515远江盛邦(北京)网络安全科技股份有限公司2016杭州海康威视数字技术股份有限公司1817广州竞远安全技术股份有限公司1618广东东福信息技术有限公司1519新华三技术有限公司1520新疆海狼科技有限公司1221北京华云安信息技术有限公司1022博智安全科技股份有限公司1023上海安识网络科技有限公司102524北京天融信网络安全技术有限公司825杭州美创科技有限公司826清华大学网络科学与网络空间研究院827北京优炫软件股份有限公司728杭州默安科技有限公司729北京网御星云信息技术有限公司630绿盟科技集团股份有限公司安全研究部531个人432中国科学院软件研究所433[苏州极光无限信息技术有限公司]334北京威努特技术有限公司335北京智游网安科技有限公司336恒安嘉新(北京)科技股份公司337浪潮电子信息产业股份有限公司338苏州极光无限信息技术有限公司339中兴通讯340[北京山石网科信息技术有限公司]241北京启明星辰信息安全技术有限公司242北京市星阑科技有限公司243恒安嘉新(北京)科技股份公司244四川虹微技术有限公司245亚信科技(成都)有限公司246安徽长泰信息安全服务有限公司12647成都新潮传媒集团148湖南汽车工程职业学校149绿盟科技集团股份有限公司工业物联网安全实验室150信息工程大学151中国电子科技网络信息安全有限公司1报送总计58601三、重大漏洞预警3.

1ApacheStruts2远程代码执行漏洞的预警近日,国家信息安全漏洞库(CNNVD)收到关于ApacheStruts2S2-061远程代码执行漏洞(CNNVD-202012-449、CVE-2020-17530)情况的报送.

成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

.

漏洞介绍ApacheStruts是美国阿帕奇(Apache)基金会的一个开源项目,是一套用于创建企业级JavaWeb应用的开源MVC框架,主要提供两个版本框架产品,Struts1和Struts2.

27洞源于ApacheStruts2在某些标签属性中使用OGNL表达式时,因为没有做内容过滤,导致攻击者传入精心构造的请求时,可以造成OGNL二次解析,执行指定的恶意代码.

.

危害影响成功利用漏洞的攻击者可以在目标系统执行恶意代码.

ApacheStruts2.

0.

0-2.

5.

25版本均受此漏洞影响.

.

修复建议目前,Apache官方已经发布了版本更新修复了该漏洞.

建议用户及时确认产品版本,尽快采取修补措施.

Apache官方更新链接如下:http://struts.

apache.

org/download.

cgi3.

2微软多个安全漏洞的的预警近日,微软官方发布了多个安全漏洞的公告,包括MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17117)、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)、MicrosoftExcel安全漏洞(CNNVD-202012-616、CVE-2020-17122)等多个漏洞.

成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等.

微软多个产品和系统受漏洞影响.

目前,微软官方已经发布漏洞修复补丁,建议28用户及时确认是否受到漏洞影响,尽快采取修补措施.

.

漏洞介绍2020年12月9日,微软发布了2020年12月份安全更新,共58个漏洞的补丁程序,CNNVD对这些漏洞进行了收录.

本次更新主要涵盖了Windows操作系统、ChakraCore、Office办公套件、ExchangeServer、Azure、VisualStudio等多个Windows平台下应用软件和组件.

微软多个产品和系统版本受漏洞影响,具体影响范围可访问https://portal.

msrc.

microsoft.

com/zh-cn/security-guidance查询,其中部分重要漏洞详情如下:1、MicrosoftExchangeServer安全漏洞(CNNVD-202012-615、CVE-2020-17132)(CNNVD-202012-615、CVE-2020-17117)(CNNVD-202012-606、CVE-2020-17142)漏洞简介:由于Exchange对cmdlet参数的验证不正确,会触发一个MicrosoftExchange服务器中的远程代码执行漏洞.

成功利用此漏洞的攻击者可以在系统用户的上下文中运行任意代码.

2、MicrosoftSharePoint安全漏洞(CNNVD-202012-620、CVE-2020-17118)(CNNVD-202012-617、CVE-2020-17121)漏洞简介:SharePoint中存在一个安全漏洞.

经过身份验证的攻击者通过发送特制请求包,可在SharePointWeb应用中执行任意.

NET代码.

293、MicrosoftExcel安全漏洞(CNNVD-202012-616、CVE-2020-17122)(CNNVD-202012-584、CVE-2020-17127)(CNNVD-202012-586、CVE-2020-17129)漏洞简介:MicrosoftExcel中存在安全漏洞.

当MicrosoftExcel软件无法正确处理内存中的对象时,该软件中存在远程代码执行漏洞.

成功利用此漏洞的攻击者可以在当前用户的上下文中运行任意代码.

4、MicrosoftPowerPoint安全漏洞(CNNVD-202012-592、CVE-2020-17124)漏洞简介:由于MicrosoftSharePoint对用户输入验证不足,攻击者可以输入一些精心构造的数据,造成内存破坏,从而导致远程代码执行.

5、MicrosoftWindowsHyper-V安全漏洞(CNNVD-202012-687、CVE-2020-17095)漏洞简介:MicrosoftWindowsHyper-V中存在安全漏洞.

当主机服务器上的WindowsHyper-V无法正确验证来宾操作系统上经身份验证的用户的输入时,存在远程代码执行漏洞.

成功利用此漏洞的攻击者可以在主机操作系统上执行任意代码.

6、MicrosoftEdge安全漏洞(CNNVD-202012-583、CVE-2020-17131)漏洞简介:MicrosoftEdge存在一个安全漏洞,攻击者可利用该漏洞可以远程执行恶意代码.

由于此次更新,微软并没有透露太多漏洞详情,请用户自行到官方网站查询,官方地址:30https://msrc.

microsoft.

com/update-guide/en-us.

修复建议目前,微软官方已经发布补丁修复了上述漏洞,建议用户及时确认漏洞影响,尽快采取修补措施.

微软官方补丁下载地址:https://msrc.

microsoft.

com/update-guide/en-us31

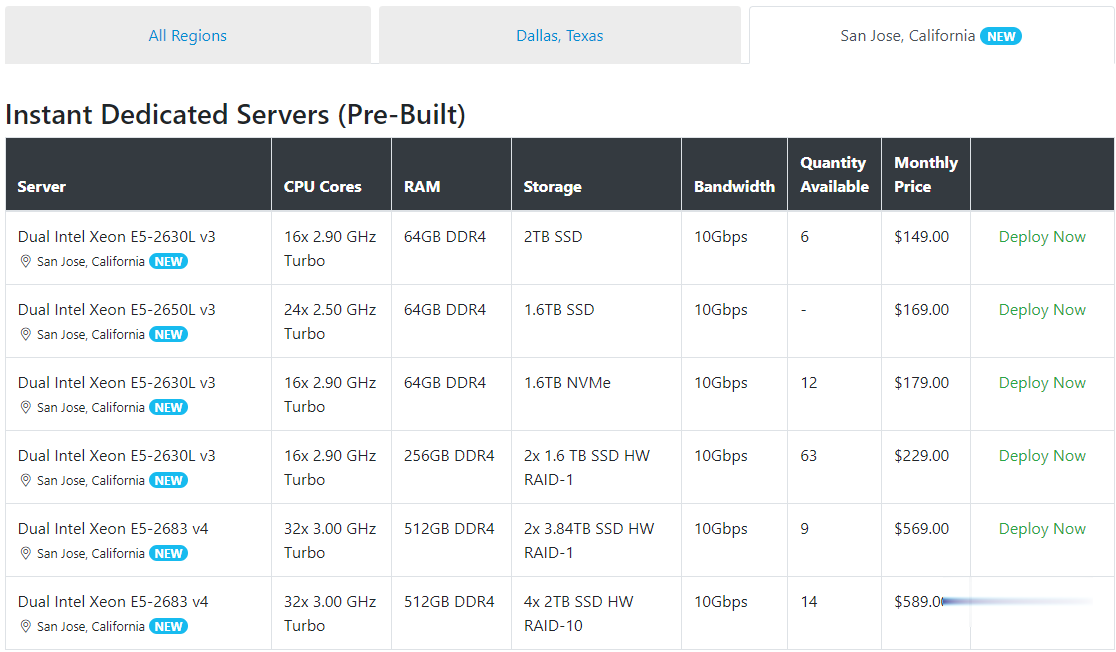

Spinservers美国圣何塞服务器$111/月流量10TB

Spinservers是Majestic Hosting Solutions,LLC旗下站点,主营美国独立服务器租用和Hybrid Dedicated等,数据中心位于美国德克萨斯州达拉斯和加利福尼亚圣何塞机房。TheServerStore.com,自 1994 年以来,它是一家成熟的企业 IT 设备供应商,专门从事二手服务器和工作站业务,在德克萨斯州拥有 40,000 平方英尺的仓库,库存中始终有...

bgpto:BGP促销,日本日本服务器6.5折$93/月低至6.5折、$93/月

bgpto怎么样?bgp.to日本机房、新加坡机房的独立服务器在搞特价促销,日本独立服务器低至6.5折优惠,新加坡独立服务器低至7.5折优惠,所有优惠都是循环的,终身不涨价。服务器不限制流量,支持升级带宽,免费支持Linux和Windows server中文版(还包括Windows 10). 特色:自动部署,无需人工干预,用户可以在后台自己重装系统、重启、关机等操作!bgpto主打日本(东京、大阪...

RAKsmart:美国圣何塞服务器限量秒杀$30/月起;美国/韩国/日本站群服务器每月189美元起

RAKsmart怎么样?RAKsmart是一家由华人运营的国外主机商,提供的产品包括独立服务器租用和VPS等,可选数据中心包括美国加州圣何塞、洛杉矶、中国香港、韩国、日本、荷兰等国家和地区数据中心(部分自营),支持使用PayPal、支付宝等付款方式,网站可选中文网页,提供中文客服支持。本月商家继续提供每日限量秒杀服务器月付30.62美元起,除了常规服务器外,商家美国/韩国/日本站群服务器、1-10...

谷歌新漏洞为你推荐

-

小企业如何做品牌中小企业如何建立品牌效应,提升品牌效应 ?css加载失败网易邮箱登陆显示CSS加载失败,怎么办?急,在线等。重庆网络公司一九互联重庆网络公司,重庆网络优化,重庆页面制作性价比高且便宜的网络公司有哪些?asp.net空间哪里可以申请asp空间的?企业电子邮局企业邮箱怎么使用?全国企业信息查询想查一个企业的信息,哪个网站提供信息查询?重庆400年老树穿楼生长重庆适宜驴生长结点cuteftp资费标准中国移动4g18元套餐介绍tumblr上不去为什么,爱看软件打不开?页面一直在加载