攻击arp攻击

知以太网OAMSSH程飞2015-07-13发表S12500由于IP/ARP攻击导致下一跳资源不足案例现网S12500设备1框4号槽位单板下有很多用户反馈不能正常PING通网关,也不能通过三层访问其他网络业务.

诊断日志中有如下的打印:%@1493461564Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2e,P2:ffffffff,P3:11.

%@1493461565Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2f,P2:ffffffff,P3:11.

%@1493461564Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2e,P2:ffffffff,P3:11.

%@1493461565Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2f,P2:ffffffff,P3:11.

通过进一步查看诊断日志,发现在出现问题开始4号槽位单板打印类似如下信息,P1后面对应的是需要访问的IP地址(十六进制表示,如a8b1b3b转换成十进制为10.

139.

27.

59).

从信息中,也可以看到这些访问的地址是递增的.

当网络中存在连续的IP扫描或ARP攻击时才会出现地址递增的可能.

%@1493461564Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2e,P2:ffffffff,P3:11.

%@1493461565Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b2f,P2:ffffffff,P3:11.

%@1493461566Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b30,P2:ffffffff,P3:11.

%@1493461567Jun1810:26:25:5082012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b31,P2:ffffffff,P3:11.

%@1493461568Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b32,P2:ffffffff,P3:11.

%@1493461569Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b33,P2:ffffffff,P3:11.

%@1493461570Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b34,P2:ffffffff,P3:11.

%@1493461571Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b35,P2:ffffffff,P3:11.

%@1493461572Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b36,P2:ffffffff,P3:11.

%@1493461573Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b37,P2:ffffffff,P3:11.

%@1493461574Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b38,P2:ffffffff,P3:11.

%@1493461575Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b39,P2:ffffffff,P3:11.

%@1493461576Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b3a,P2:ffffffff,P3:11.

%@1493461577Jun1810:26:25:5092012ZJ-DS-S9512EChassis=1-Slot=4;DRVL3/3/GET_PARA_INVALID:Getparainvalid:0xcc440000[594]:P1:a8b1b3b,P2:ffffffff,P3:11.

2.

软件实现上,当收到IP扫描或ARP攻击时,为了实现防攻击功能,会申请一个下一跳资源,如果此时IP扫描过多会导致下一跳资源占用过多,甚至出现资源不足的情况,影响正常用户的上网.

3.

从目前的正常情况下,下一跳资源占用也是在一个比较高的数量上,而其中大部分为ARP占用的:Ipv4routeprefix:27332Ipv6routeprefix:15Allocatedrouteentry:9195Ipv4Ucallocatednexthop:905518010000000Ipv6Ucallocatednexthop:014000100000Ipv4Mcallocatednexthop:3Ipv6Mcallocatednexthop:0Tunnelallocatednexthop:0Ipv4Vnallocatednexthop:250000000000Maxsupportvrf:1024Maxsupportipv4prefix:262144Maxsupportipv6prefix:65536Maxsupportnexthop:13312即此时已经占用9195个下一跳,而此单板只支持13312个下一跳资源.

纵上所述,此问题是由于当时网络中存在IP扫描和ARP攻击导致下一跳资源被异常占用,引发正常用户无法访问网络的情况.

1.

可以在网络中部署ARP主动确认功能,以及关闭ARP黑洞路由功能,命令如下:undoarpresolving-routeenable关闭ARP黑洞路由后当收到IP扫描的报文时不再下发黑洞路由,减少下一跳资源占用,这可能会导致CPU比正常情况下高的情况,但硬件中可以通过CPU-CODE机制限速这类上送CPU的报文.

arpanti-attackactive-ackenable启用ARP主动确认功能后,设备在新建或更新ARP表项前需进行主动确认,防止产生错误的ARP表项,异常占用下一跳资源.

2.

可以在网络中部署源MAC地址固定的ARP攻击检测功能,命令入下:arpanti-attacksource-macfilter在5秒内,如果收到同一源MAC地址的ARP报文超过一定的阈值(默认为150),则认为存在攻击,系统会将此MAC地址添加到攻击检测表项中.

一些重要的设备,可能会发送大量ARP报文,为了使这些ARP报文不被过滤掉,可以将这类设备的MAC地址配置成保护MAC地址,这样,即使该MAC地址存在攻击也不会被检测、过滤.

命令如下:arpanti-attacksource-macexclude-macmac-address&3.

把部分设备的网关下移,把网关分散到不同网络设备上.

如果网络中存在IP扫描和ARP攻击会导致下一跳资源被异常占用,引发正常用户无法访问网络的情况.

这个时候要根据日志信息,诊断信息,诊断文件以及现网情况共同分析.

香港服务器租用多少钱一个月?影响香港服务器租用价格因素

香港服务器租用多少钱一个月?香港服务器受到很多朋友的青睐,其中免备案成为其特色之一。很多用户想了解香港云服务器价格多少钱,也有同行询问香港服务器的租赁价格,一些实际用户想要了解香港服务器的市场。虽然价格是关注的焦点,但价格并不是香港服务器的全部选择。今天小编介绍了一些影响香港服务器租赁价格的因素,以及在香港租一个月的服务器要花多少钱。影响香港服务器租赁价格的因素:1.香港机房选择香港机房相当于选择...

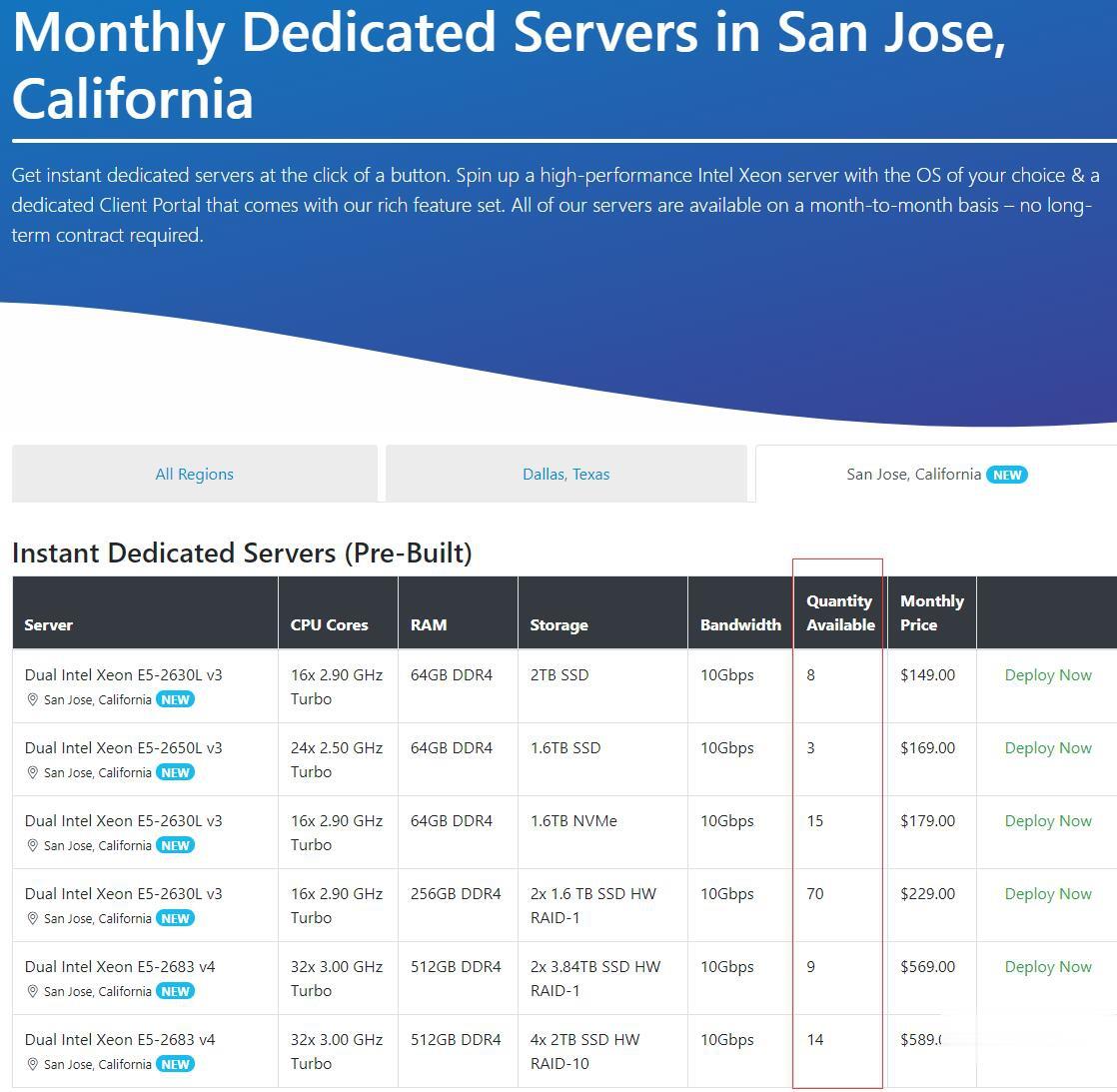

Spinservers:美国圣何塞机房少量补货/双E5/64GB DDR4/2TB SSD/10Gbps端口月流量10TB/$111/月

Chia矿机,Spinservers怎么样?Spinservers好不好,Spinservers大硬盘服务器。Spinservers刚刚在美国圣何塞机房补货120台独立服务器,CPU都是双E5系列,64-512GB DDR4内存,超大SSD或NVMe存储,数量有限,机器都是预部署好的,下单即可上架,无需人工干预,有需要的朋友抓紧下单哦。Spinservers是Majestic Hosting So...

CYUN(29元/月)美国、香港、台湾、日本、韩国CN2,续费原价

关于CYUN商家在之前有介绍过一次,CYUN是香港蓝米数据有限公司旗下的云计算服务品牌,和蓝米云、蓝米主机等同属该公司。商家主要是为个人开发者用户、中小型、大型企业用户提供一站式核心网络云端部署服务,促使用户云端部署化简为零,轻松快捷运用云计算。目前,CYUN主要运营美国、香港、台湾、日本、韩国CN2线路产品,包括云服务器、站群服务器和独立服务器等。这次看到CYUN夏季优惠活动发布了,依然是熟悉的...

-

桌面背景图片经典桌面壁纸唐人社美国10次啦我们新婚一天做爱十次正常吗电脑管家和360哪个好360和电脑管家哪个好啊等额本息等额本金哪个好等额本金和等额本息哪个划算?如果想在5-10年内还清贷款哪类更划算一些?炒股软件哪个好什么炒股软件比较好用?willyunlee求几近完美演员表,几近完美女主角几近完美男主角是谁?dns服务器地址如何知道自己的IP地址和DNS服务器地址?360云查杀360手机安全卫士的云查杀功能是否可靠?360云盘论坛360论坛不是云盘用户如何申请云盘啊?广东联通官方旗舰店广东联通旗舰店Sony索尼LT26i正品行货双核手机0元购机好不好有地址