黑客入侵黑客如何“入侵”??

黑客入侵 时间:2021-01-23 阅读:()

黑客入侵违法吗?

你说的应该是如下情况 中华人民共和国计算机信息网络国际联网管理暂行规定实施办法 (1997年12月11日国务院批准 1997年12月30日公安部发布) ………… 第六条 任何单位和个人不得从事下列危害计算机信息网络安全的活动: (一)未经允许,进入计算机信息网络或者使用计算机信息网络资源的; (二)未经允许,对计算机信息网络功能进行删除、修改或者增加的; (三)未经允许,对计算机信息网络中存储、处理或者传输的数据和应用程序 进行删除、修改 或者增加的; (四)故意制作、传播计算机病毒等破坏性程序的; (五)其他危害计算机信息网络安全的。用户的通信自由和通信秘密受法律保护。

………… 第二十条 违反法律、行政法规,有本办法第五条、第六条所列行为之一的, 由公安机关给予警告,有违法所得的,没收违法所得,对个人可以并处五千元以 下的罚款,对单位可以并处一万五千元以下的罚款;情节严重的,并可以给予六 个月以内停止联网、停机整顿的处罚,必要时可以建议原发证、审批机构吊销经 营许可证或者取消联网资格;构成违反治安管理行为的,依照治安管理处罚条例 的规定处罚;构成犯罪的,依法追究刑事责任。

常见的黑客入侵技术有哪些?其解决办法是什么

1、网络扫描--在上进行广泛搜索,以找出特定计算机或软件中的弱点。2、网络嗅探程序--偷偷查看通过的数据包,以捕获口令或全部内容。

通过安装侦听器程序来监视网络数据流,从而获取连接网络系统时用户键入的用户名和口令。

3、拒绝服务 -通过反复向某个Web站点的设备发送过多的信息请求,黑客可以有效地堵塞该站点上的系统,导致无法完成应有的网络服务项目(例如电子邮件系统或联机功能),称为“拒绝服务”问题。

4、欺骗用户--伪造电子邮件地址或Web页地址,从用户处骗得口令、信用卡号码等。

欺骗是用来骗取目标系统,使之认为信息是来自或发向其所相信的人的过程。

欺骗可在IP层及之上发生(地址解析欺骗、IP源地址欺骗、电子邮件欺骗等)。

当一台主机的IP地址假定为有效,并为Tcp和Udp服务所相信。

利用IP地址的源路由,一个攻击者的主机可以被伪装成一个被信任的主机或客户。

5、特洛伊木马--一种用户察觉不到的程序,其中含有可利用一些软件中已知弱点的指令。

【说到特洛伊木马,只要知道这个故事的人就不难理解,它最典型的做法可能就是把一个能帮助黑客完成某一特定动作的程序依附在某一合法用户的正常程序中,这时合法用户的程序代码已被该变。

一旦用户触发该程序,那么依附在内的黑客指令代码同时被激活,这些代码往往能完成黑客指定的任务。

由于这种入侵法需要黑客有很好的编程经验,且要更改代码、要一定的权限,所以较难掌握。

但正因为它的复杂性,一般的系统管理员很难发现。

】 6、后门--为防原来的进入点被探测到,留几个隐藏的路径以方便再次进入。

7、恶意小程序--微型程序,修改硬盘上的文件,发送虚假电子邮件或窃取口令。

8、竞争拨号程序--能自动拨成千上万个电话号码以寻找进入调制解调器连接的路径。

逻辑炸弹计算机程序中的一条指令,能触发恶意操作。

9、缓冲器溢出-- 向计算机内存缓冲器发送过多的数据,以摧毁计算机控制系统或获得计算机控制权。

10、口令破译--用软件猜出口令。

通常的做法是通过监视通信信道上的口令数据包,破解口令的加密形式。

11、社交工程--与公司雇员谈话,套出有价值的信息。

12、垃圾桶潜水--仔细检查公司的垃圾,以发现能帮助进入公司计算机的信息。

13、口令入侵 所谓口令入侵,就是指用一些软件解开已经得到但被人加密的口令文档,不过许多黑客已大量采用一种可以绕开或屏蔽口令保护的程序来完成这项工作。

对于那些可以解开或屏蔽口令保护的程序通常被称为“Crack”。

由于这些软件的广为流传,使得入侵电脑网络系统有时变得相当简单,一般不需要很深入了解系统的内部结构,是初学者的好方法。

14、监听法 这是一个很实用但风险也很大的黑客入侵方法,但还是有很多入侵系统的黑客采用此类方法,正所谓艺高人胆大。

网络节点或工作站之间的交流是通过信息流的转送得以实现,而当在一个没有集线器的网络中,数据的传输并没有指明特定的方向,这时每一个网络节点或工作站都是一个接口。

这就好比某一节点说:“嗨!你们中有谁是我要发信息的工作站。

” 此时,所有的系统接口都收到了这个信息,一旦某个工作站说:“嗨!那是我,请把数据传过来。

”联接就马上完成。

有一种叫sniffer的软件,它可以截获口令,可以截获秘密的信息,可以用来攻击相邻的网络。

15、E-mail技术 16、病毒技术 17、隐藏技术

黑客侵入是什么意思

呃。入侵的意思就是通过计算机的漏洞。

或者是通过一些软件的漏洞缺陷。

或者是使用木马。

比如网页挂马。

就是他在一个网站上放了木马。

然后你打开这个网站的时候木马其实已经偷偷下载到你电脑上了。

一般是通过灰鸽子。

如果你中了灰鸽子的木马的话。

你就成为被控制端。

对方就是控制端。

可以远程看你的所有操作。

。

黑客如何“入侵”??

入侵手法很多 指定入侵很难 基本都是高手 扫描式和挂马式都简单实用 通过扫弱口令机器和 猜测共享都是扫描式 挂马可以分为文件绑定挂马 邮件挂马 网页挂马``思路很多收获也大 指定入侵 就要很深的技术 了基本有暴力破解式 (很少有用的) 漏洞入侵式(扫描查找主机漏洞然后入侵) 益出代码攻击式 (只听说过没见过)还有就是社会工程学入侵 (不懂在baidu上搜下 “社会工程学”)

- 黑客入侵黑客如何“入侵”??相关文档

- 网络网络技术论文发表论如何完善网络系统防范不明黑客的入侵

- 分机黑客入侵网吧的方式

- 端口黑客常用的入侵手段和网络安全防范策略

- 有期徒刑黑客入侵判几年有期徒刑?

- 黑客黑客入侵防范措施与对策

- 入侵黑客入侵方式及预防措施

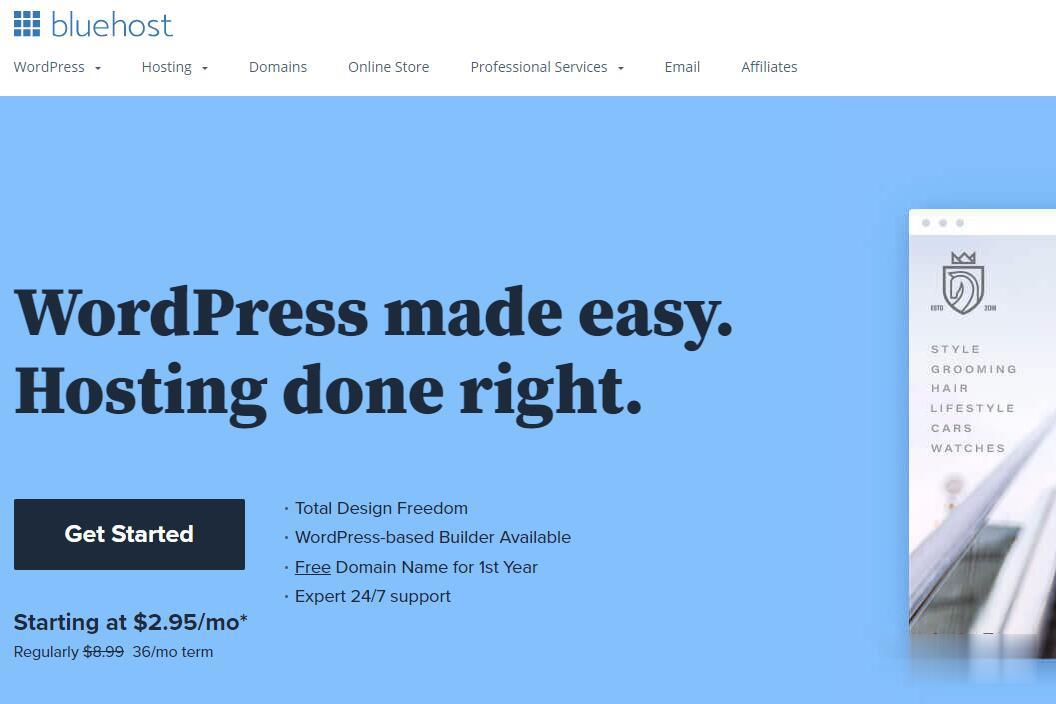

Bluehost美国虚拟主机2.95美元/月,十八周年庆年付赠送顶级域名和SSL证书

Bluehost怎么样,Bluehost好不好,Bluehost成立十八周年全场虚拟主机优惠促销活动开始,购买12个月赠送主流域名和SSL证书,Bluehost是老牌虚拟主机商家了,有需要虚拟主机的朋友赶紧入手吧,活动时间:美国MST时间7月6日中午12:00到8月13日晚上11:59。Bluehost成立于2003年,主营WordPress托管、虚拟主机、VPS主机、专用服务器业务。Blueho...

DMIT(季度$28.88)调整洛杉矶CN2 GIA优化端口

对于DMIT商家已经关注有一些时候,看到不少的隔壁朋友们都有分享到,但是这篇还是我第一次分享这个服务商。根据看介绍,DMIT是一家成立于2017年的美国商家,据说是由几位留美学生创立的,数据中心位于香港、伯力G-Core和洛杉矶,主打香港CN2直连云服务器、美国CN2直连云服务器产品。最近看到DMIT商家有对洛杉矶CN2 GIA VPS端口进行了升级,不过价格没有变化,依然是季付28.88美元起。...

快云科技,美国VPS 2H5G独享20M 仅售19.8/月 年付仅需148

快云科技已稳步运行进两年了 期间没出现过线路不稳 客户不满意等一系列问题 本司资质齐全 持有IDC ICP ISP等正规手续 有独特的网站设计理念 在前几天刚是参加过魔方系统举行的设计大赛拿获最佳设计奖第一名 本公司主营产品 香港弹性云服务器,美国vps和日本vps,香港物理机,国内高防物理机以及美国日本高防物理机 2020年的国庆推出过一款香港的回馈用户特惠机 已作为传家宝 稳定运行 马上又到了...

黑客入侵为你推荐

-

会声会影12下载谁有免费的会声会影12的素材下载地址给俺发个!要没有毒的,谢谢咧!pwlosera,pw是什么,是不认识的人发的短信。请解释::网站运营网站运营的工作做什么照片转手绘美图秀秀可以照片转手绘吗?是手机版的qq空间装扮QQ空间装扮硬盘人克隆一个人需要多少人多长时间啊神雕侠侣礼包大全神雕侠侣手游华山论剑礼包有什么 怎么领取二层交换机什么是二层交换机和三层交换机???小米手柄小米蓝牙游戏手柄怎么连接游戏宽带接入服务器目前常见宽带接入的方式有哪几种