攻击DNS欺骗攻击的检测和防范

·pA $ $øщ : 1000—3428(2006)21—0130— $ང ¼ $ :TP393

DNS欺骗攻击的检测和防范

闫伯儒方滨兴李 斌王 垚

(哈尔滨工业大学国家计算机信息内容安全重点实验室哈尔滨150001)

摘 要DN S是目前大部分网络应用的基础对它的攻击将影响整个I nternet的正常运转。DN S欺骗攻击是攻击者常用的手法它具有隐蔽性强、打击面广、攻击效果明显的特点但是目前对这种攻击还没有好的防范策略。在分析DNS欺骗原理的基础上提出了3种攻击检测手段和3种识别攻击包的方法对于提高DN S的安全性和抗攻击性具有积极的作用。

关键词 DNS DNS欺骗攻击检测

Detection and Defence of DNS Spoofing Attack

YAN Boru,FANG Binxing,LI Bin,WANG Yao

(National Key Lab on Computer Context Information Security,Harbin Institute of Technelogy,Harbin 150001)

【Abstract】DNS is a critical component of the operation of Internet applications The Internet is greatly affected if DNS is attacked DNS spoofingis one of the most popular attack means with the character of high dormancy and good attack effection But so far, little is done to defend the systermagainst this attack Three methods are presented to detect DNS spoofing attack,and then another three techniques are proposed to identify the boguspackets and the right ones to ensure DNS service even attacked

【Key words】Domain name system(DNS);DNS spoofing;Attack detection

DNS是一个用于管理主机名字和地址信息映射的分布式 欺骗的手段而且都比较容易实施 因此这两种攻击危害也数据库系统它将便于记忆和理解的名称同枯燥的IP地址联 最大。另外DNS欺骗主要利用协议本身的认证缺陷难以防系起来大大方便了人们的使用。 DNS是大部分网络应用的 范。而缓存中毒则更多地依赖于DNS服务器软件自身的漏基础但是由于协议本身的设计缺陷[1] 没有提供适当的信 洞只要升级软件的最新版本并严格进行配臵对这种攻击息保护和认证机制使得DNS很容易受到攻击。 2005年3 的防范能力将明显提高。

月美国系统网络安全协会的互联网海量数据中心ISC发出 表1DNS攻击比较

DNSSEC该协议增加了认证机制增强了协议本身的安全 有些学者也把缓存中毒攻击称为DNS欺骗攻击[4]。为明性。但是目前该协议在系统效率、密钥管理等方面还存在一 确区分这两种攻击本文中所指DNS欺骗攻击将不包括缓存定的问题而且离大规模的普及和应用还有一定的距离。 因 中毒攻击缓存中毒也不作为本文讨论的重点。此除了对DNS协议本身的安全研究之外也有很多文章探讨 1.1DNS解析原理

了在现有的基础上的一些安全方案主要是升级服务器软件 在分析DNS欺骗攻击原理之前先界定一下DNS的工对DNS系统严格配臵禁止相关的功能等被动消极的防范手 作原理。假设要查询的域名为www hit edu cn并假设客户端段[3]。对一些难以避免的攻击如DNS欺骗攻击缺乏必要的解 和首选DNS服务器满足以下条件。

决方案。 (1)首选DNS服务器和客户机首次启动并且没有本地1 DNS欺骗攻击原理 缓存信息。

DNS作为Internet的基础服务受到来自各方面的威胁 (2)首选DNS服务器不是目标域名的授权域名服务器。对于DNS的攻击主要有以下几种如表1所示 从比较的 作者简介 闫伯儒((1982)男硕士主研方向 DNS测量和安情况来看它们各具特色。 全加固方滨兴教授、博导李 斌教授王 垚博士

从表1可以看出DNS欺骗和缓存中毒攻击都是利用了 收稿日期 2006-01-10 E-mail yanboru@pact518 hit edu cn

—130—

具体查询的过程如图1所示步骤如下 仍以www hit edu cn为例假设伪造IP为1234具体

(1)客户端首先向首选 DNS 服务器递归查询 的欺骗过程如下www hit edu cn。 (1)DNS 客户端向首选 DNS 服务器发送对于

(2)首选DNS服务器检查本地资源记录若存在则作授 www hit edu cn的递归解析请求。

权回答若不存在则检查本地缓存如存在则直接返回结 (2)攻击者监听到请求并根据请求ID向请求者发送虚果。若本地资源记录和缓存中都不存在时则向根服务器迭 假应答包通知与www hit edu cn对应的IP地址为1 234。代查询。 (3)本地DNS服务器返回正确应答但由于在时间上晚

(3)根服务器返回CN域的授权域名服务器的地址首选 于监听者的应答结果被丢弃。

DNS服务器继续向CN授权服务器迭代查询。 (4)攻击完成客户端对www hit edu cn的访问被重定向

(4)CN域权威服务器返回edu cn域的授权域名服务器地 到1234。

址首选DNS服务器如此迭代查询直到得到对于域名 2 DNS欺骗攻击的检测www hit edu cn的授权回答保存在本地缓存中并返回给客 根据1 2节讨论如果受到欺骗攻击那么客户端应该户端完成此次查询。 至少收到两个应答包一个合法应答包一个欺骗攻击包。

1.2 DNS欺骗攻击原理 攻击者不会验证目标IP是否是合法DNS服务器他会继续

由于DNS协议在设计上的缺陷在DNS报文中只使用 实施欺骗攻击因此如果收到了应答包则说明受到了攻一个序列号来进行有效性鉴别并未提供其它的认证和保护 击。

手段这使得攻击者可以很容易地监听到查询请求并伪造 (3)交叉检查查询所谓交叉检查即在客户端收到DNS

地信任首先到达的数据包丢弃所有后到达的而不会对数 则说明被欺骗。

现的。 DNS欺骗攻击可能存在于客户端和DNS服务器间 检测法不会造成网络的附加流量但它是一种消极的应对方也可能存在于各DNS服务器之间但其工作原理是一致的 式无法检测潜在的攻击。虚假报文探测法需要主动发送大

图2 DNS欺骗攻击 能使欺骗包早于合法包到达。而合法应答包的信息则比较丰

—131—

一个两类贝叶斯分类器来区分合法和欺骗包。首先根据统计 P(x) =P(x|W1)P(W1) +P(x|W2)P(W2)

域以及国家顶级域的DNS服务器的分布做了调查结果如表 =P(W1)P(x|W1) −P(W2)P(X|W2)

2所示。 =)

3所

图3

从以上统计可以看出超过90%的域名具有多个授权域 于数据包关键特征的提取和其概率分布的统计。交叉验证法名服务器也就是说一个合法DNS应答包中包含多个授权域 则可以和欺骗检验同时完成但是对反向解析服务依赖较大的概率为90%。可以将此项作为设计贝叶斯分类器的关键 难以大范围使用。 以上3种识别方案可以结合起来用相辅特征。 相成优势互补从而达到好的识别效果。

设W1表示数据包为合法包W2表示数据包为欺骗包 4实验结果与分析

特征x表示数据包中包含授权域的个数 n为一段时间内同 实验采用著名的ADMID作为DNS攻击工具但是由于一个DNS请求收到的结果不同的应答数 由贝叶斯公式 下转第135页

—132—

,ഡა གྷ†ܒ,Q ഥ ܒs%$ ECC¾% م , Ⴎ གྷ%;}ཌྷ దQᄎ ,Q‡۳ ൬$ ECC

%$ ,$ Ⴈ$ ڛ@ఖ}, ൯b ഡ%Afi ٳ b აA

$൬ ÷ཨ ༏ ,৫ख़ Q م , $IEEE P1363

۳ ¿%ପ ѓ‰$۳ $% م [8],% %tokenOID % %దQ, ;}$fi¾;ಪ ¾: 10%~15%b , $ ۳$%ECC¾;$¾, ¾

(1)๙ %Մ%}թ ބ randomᆴ% ~ პ H 323

{¾م Ⴈ f l; 1 ITU-T H 323-2003 Packet-based Multimedia Communications

(3) SendersID%¼ა @}~ᇁ Q%¼ऎ $ཌྷ % Systems[S] 2003

٠ ໙ 2 ITU-T H 245-2003 Control Protocol for Multimedia Communi-

$Q Çഅ$% ¼ b OtherH 245-based)MultimediaTerminals[S] 2000

†Q‡ $¾م 5 ITU-T X 509 | ISO/IEC 9594-8-2001 Information Technology–Open

Diffie-Hellman [S] 2001

ᄂ~$~~~;~}~~~~~¾~~~~~~~ᄂ~~~%~~~~~~അ~~~~ა~~~~~~~~~~b~~~~~~~~~~~~~~~~~~~~~D~~g~~ta~~~~gn~a~t~u~re~~t~a~n~~ar~~[~~]~~t~tp~:~~c s~r~c~n~c~s~n~~s t~g~o~v~~~p~s~,~~~~~~~

4(.}2¾;%¾ 1÷32™‰)(H

ADM;I}DLᇔR / ¾; } % , ๙ ARQ/ACF 95þ

L$CദF $Q თބڸ თþ , Վ ༆¾: %۾ ~ᆰ%‰ م%¾;ཟభQ %; ;ս$ $%۾ $% b{Վ ᆀᄝ Q%ܒᄯ ༆}¾b¾$๙

$÷ þ}, ; ҂¢Qགྷ %%¾, ; AQ҂¢ڿƒ,$†1ᄂ0%,% თڜ Ç, Q% თ 10%%% ᆜK %۷

ڜӫ,Ֆ$ᄹ གྷ ; ; Q ৫ % ބ;®b$$ భ%DNS

%‰ᆇ; $ ٳ љҐ م ބ ¾ܒ,%$† $DNS

თބڸ თ% ᆴbՖ$3 1987

%

༂}fi}] %¾;@$ა Ⴈ ,$ ᆜ ᆴҦ , ¾Q੮ ¾თs თs 2001, (1):21-24

љ }}%, न} †

0—135—

- 攻击DNS欺骗攻击的检测和防范相关文档

- 服务器DNS协议欺骗攻击技术的攻防知识

- 地址学会用简单CMD命令防御ARP攻击和DNS欺骗

- 欺骗DNS欺骗攻击及其防护

- 欺骗【doc】DNS欺骗攻击及其防护研究

- 服务器局域网环境下利用DHCP欺骗技术实现DNS劫持攻击

- 攻击网络DNS欺骗攻击的检测及其防护

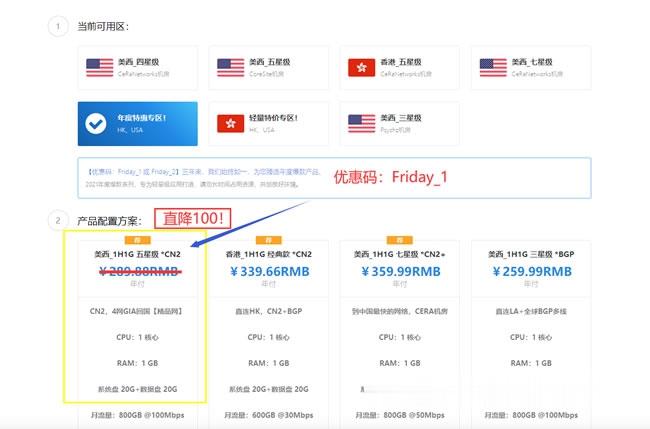

极光KVM美国美国洛杉矶元/极光kvmCN7月促销,美国CN2 GIA大带宽vps,洛杉矶联通CUVIP,14元/月起

极光KVM怎么样?极光KVM本月主打产品:美西CN2双向,1H1G100M,189/年!在美西CN2资源“一兆难求”的大环境下,CN2+大带宽 是很多用户的福音,也是商家实力的象征。目前,极光KVM在7月份的促销,7月促销,美国CN2 GIA大带宽vps,洛杉矶联通cuvip,14元/月起;香港CN2+BGP仅19元/月起,这次补货,机会,不要错过了。点击进入:极光KVM官方网站地址极光KVM七月...

RackNerd提供四款高配美国服务器促销活动低至月$189

RackNerd 商家给的感觉就是一直蹭节日热点,然后时不时通过修改配置结构不断的提供低价年付的VPS主机,不过他们家还是在做事的,这么两年多的发展,居然已经有新增至十几个数据中心,而且产品线发展也是比较丰富。比如也有独立服务器业务,不过在他们轮番的低价年付VPS主机活动下,他们的服务器估摸着销路不是太好的。这里,今天有看到RackNerd商家的独立服务器业务有促销。这次提供美国多个机房的高配独立...

韩国服务器租用优惠点评大全

韩国服务器怎么样?韩国云服务器租用推荐?韩国服务器距离中国近,有天然的地域优势,韩国服务器速度快而且非常稳定!有不少有亚洲市场的外贸公司选择韩国服务器开拓业务,韩国服务器因自身的优势也受到不少用户的青睐。目前的IDC市场上,韩国、香港、美国三个地方的服务器几乎占据了海外服务器的百分之九十以上。韩国服务器相比美国服务器来说速度更快,而相比香港机房来说则带宽更充足,占用市场份额非常大。那么,韩国服务器...

-

jolicloud新手学习LINUX系统维护阿里云系统阿里云系统用起来怎么样手游运营手册游戏发展国主机开发怎么做 怎么开发主机51自学网站谁能给我免费学习的网站吧 谢谢了拂晓雅阁我对电脑操作不熟悉,想买一本自学的电脑书籍,是电脑入门那一类的,最好还有办公软件应用那一类的快速美白好方法脸部快速美白有什么好方法啊自助建站自助建站可信吗?照片转手绘有什么软件可以把相片变成手绘的,不是美图秀秀里面的9flashIE9flash模块异常。申请证书手机申请证书