抗ddos设备求:国内能抗60G DDOS的机房。。。

抗ddos设备 时间:2021-06-07 阅读:()

如何防DDOS攻击。机器狗毒

DDOS的危害我这里就不说了。我们可以通过修改注册表来减小DDOS对我们的伤害 1)设置生存时间 HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters DefaultTTL REG_DWORD 0-0xff(0-255 十进制,默认值128) 说明:指定传出IP数据包中设置的默认生存时间(TTL)值.TTL决定了IP数据包在到达 目标前在网络中生存的最大时间.它实际上限定了IP数据包在丢弃前允许通过的路由 器数量.有时利用此数值来探测远程主机操作系统.我建议设置为1,因为这里是ICMP数据包的寸活时间。

越小对方用 PING DDOS你的话,一般1M带宽的话就必须要100台以上的肉鸡来实现。

不修改20几台就可以搞定 2)防止ICMP重定向报文的攻击 HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters EnableICMPRedirects REG_DWORD 0x0(默认值为0x1) 说明:该参数控制Windows 2000是否会改变其路由表以响应网络设备(如路由器)发送给它 的ICMP重定向消息,有时会被利用来干坏事.Win2000中默认值为1,表示响应ICMP重定向报 文.

抗ddos设备的工作原理是什么?

DDoS(分布式拒绝服务)通常是指黑客通过控制大量互联网上的机器(通常称为僵尸机器),在瞬间向一个攻击目标发动潮水般的攻击。大量的攻击报文导致被攻击系统的链路被阻塞、应用服务器或网络防火墙等网络基础设施资源被耗尽,无法为用户提供正常业务访问。

抗DDoS设备 针对流行的DDoS攻击(包括未知的攻击形式),绿盟科技经过10年多不间断的技术创新和产品研发,自2001年推出首款百兆防护绿盟抗拒绝服务系统(NSFOCUS Anti-DDoS System,简称NSFOCUS ADS)后,持续推出针对不同行业的各类抗DDoS产品。

绿盟抗拒绝服务攻击系统能够及时发现背景流量中各种类型的攻击流量,针对攻击类型迅速对攻击流量进行拦截,保证正常流量的通过。

系统具备如下优势:

借助内嵌的“智能多层识别净化矩阵”,实现基于行为异常的攻击检测和过滤机制,而不依赖于传统的特征字(或指纹)匹配等方式;

产品支持包括串联、串联集群、旁路以及旁路集群等不同部署方式。

旁路部署下支持多种路由协议进行流量的牵引和回注,满足各种复杂的网络环境下的部署需求。

通过方案设计,可以组成N*10Gbps以上海量攻击防御能力的系统。

既有面向中小企业用户开发的“攻击检测、攻击防御和监控管理”一体化产品,也可以提供适合运营商、IDC、大型企业用户应用需求的产品套件综合解决方案。

绿盟科技目前已成为国内惟一一家能够面向全行业用户提供抗拒绝服务攻击解决方案的专业厂商。

抗DDoS设备部署架构图

求:国内能抗60G DDOS的机房。。。

两种方案抗DDOS攻击

1,添加服务器组。

2,防火墙。

其中防火墙较为划算,但是能否在单位时间内抗住60G流量。

取决流量的出口流量,即把攻击过来的入口流量转化为出口流量。

这些条件受网卡,带宽的限制。

抗住60G目前不知道是否有。

如果用到服务器负载均衡,多节点形式。

效果会好很多

- 抗ddos设备求:国内能抗60G DDOS的机房。。。相关文档

- 抗ddos设备你的网吧有防DDOS攻击的措施吗

inux国外美老牌PhotonVPS月$2.5 ,Linux系统首月半价

PhotonVPS 服务商我们是不是已经很久没有见过?曾经也是相当的火爆的,我们中文习惯称作为饭桶VPS主机商。翻看之前的文章,在2015年之前也有较多商家的活动分享的,这几年由于服务商太多,乃至于有一些老牌的服务商都逐渐淡忘。这不有看到PhotonVPS商家发布促销活动。PhotonVPS 商家七月份推出首月半价Linux系统VPS主机,首月低至2.5美元,有洛杉矶、达拉斯、阿什本机房,除提供普...

百纵科技,美国独立服务器 E52670*1 32G 50M 200G防御 899元/月

百纵科技:美国高防服务器,洛杉矶C3机房 独家接入zenlayer清洗 带金盾硬防,CPU全系列E52670、E52680v3 DDR4内存 三星固态盘阵列!带宽接入了cn2/bgp线路,速度快,无需备案,非常适合国内外用户群体的外贸、搭建网站等用途。C3机房,双程CN2线路,默认200G高防,3+1(高防IP),不限流量,季付送带宽美国洛杉矶C3机房套餐处理器内存硬盘IP数带宽线路防御价格/月套...

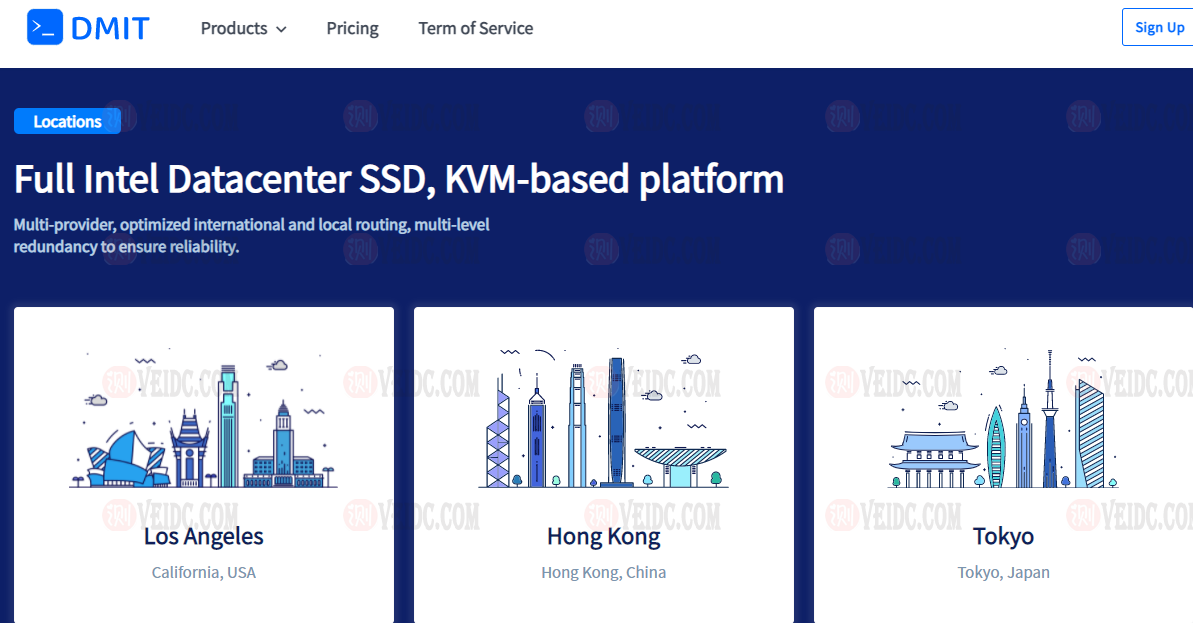

DMIT:新推出美国cn2 gia线路高性能 AMD EPYC/不限流量VPS(Premium Unmetered)$179.99/月起

DMIT,最近动作频繁,前几天刚刚上架了日本lite版VPS,正在酝酿上线日本高级网络VPS,又差不多在同一时间推出了美国cn2 gia线路不限流量的美国云服务器,不过价格太过昂贵。丐版只有30M带宽,月付179.99 美元 !!目前美国云服务器已经有个4个套餐,分别是,Premium(cn2 gia线路)、Lite(普通直连)、Premium Secure(带高防的cn2 gia线路),Prem...

抗ddos设备为你推荐

-

donghang东航空姐工资多少钱一个月 东航空乘收入细则应用雷达雷达是什么东西视频压缩算法视频压缩方式chrome系统Chromenbsp;OS是操作系统吗?awv如何把普通电影转换成AWV模式识别算法机器学习和模式识别有什么区别?看教材,发现它们的算法都差不多一样啊。。。assemblyinfoLOL的 X、L、CS 是什么意思云计划云计划创富平台有谁了解啊 是骗人的吗?超级播放器一共有哪些播放器?超级播放器那种电影网站就是那种不需要下载播放器可以直接看