如有CISCO 5520防火墙配置实例

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。

CISCO 5520防火墙配置实例

本人在项目中已经两次接触到思科5500系列防火墙的配置应用了,根据项目的需求不同,详细的配置也不一样, 因此汇总了一个通用版本的思科5500系列防火墙的配置,不详之处,请各位大虾给予指点,谢谢!

CD-ASA5520# show run

: Saved

:

ASA Version 7.2(2)

!hostname CD-ASA5520 &nb sp; //给防火墙命名domain-name default.domain. invalid //定义工作域enable password 9jNfZuG3TC5tCVH0 encrypted //进入特权模式的密码namesdns-guard

!interface GigabitEthernet0/0 //内网接口:duplex full //接口作工模式:全双工,半双,自适应nameif inside //为端口命名: 内部接口insidesecurity-level 100 //设置安全级别0~100值越大越安全ip address 192. 168. 1. 1 255.255.255.0 //设置本端口的IP地址!interface GigabitEthernet0/1 //外网接口

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。nameif outside //为外部端口命名:外部接口outsidesecurity-level 0ip address 202.98. 131. 122 255.255.255.0 //IP地址配置

!interface GigabitEthernet0/2nameif dmzsecurity-level 50ip address 192. 168.2. 1 255.255.255.0

!interface GigabitEthernet0/3shutdownno nameifno security-levelno ip address

!interface Management0/0 //防火墙管理地址shutdownno nameifno security-levelno ip address

!passwd 2KFQnbNIdI.2KYOU encryptedftp mode passiveclock timezone CST 8dns server-group DefaultDNSdomain-name default.domain. invalid

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。access-list outside_permit extended permit tcp any interface outside eq

3389

//访问控制列表access-list outside_permit extended permit tcp any interface outsiderange 30000 30010

//允许外部任何用户能够访问outside接口的30000-30010的端口。pager lines 24logging enable //启动日志功能logging asdm informationalmtu inside 1500 内部最大传输单元为1500字节mtu outside 1500mtu dmz 1500ip localpool vpnclient 192. 168.200. 1-192. 168.200.200mask255.255.255.0//定义一个命名为vpnclient的IP地址池,为remote用户分配IP地址no failovericmp unreachable rate-limit 1 burst-size 1asdm image disk0:/asdm-522.binno asdm history enablearp timeout 14400 //arp空闲时间为14400秒global (outside) 1 interface //由于没有配置NAT故这里是不允许内部用户上INTERNETstatic (dmz,outside) tcp interface 30000 192. 168.2.2 30000 netmask

255.255.255.255

//端口映射 能够解决内部要公布的服务太多,而申请公网IP少问题。static (dmz,outside) tcp interface 30001 192. 168.2.2 30001 netmask

255.255.255.255

//把dmz区192. 168.2.2 30002映射给外部30002端口上。

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。static (dmz,outside) tcp interface 30002 192. 168.2.2 30002 netmask

255.255.255.255static (dmz,outside) tcp interface 30003 192. 168.2.2 30003 netmask

255.255.255.255static (dmz,outside) tcp interface 30004 192. 168.2.2 30004 netmask

255.255.255.255static (dmz,outside) tcp interface 30005 192. 168.2.2 30005 netmask

255.255.255.255static (dmz,outside) tcp interface 30006 192. 168.2.2 30006 netmask

255.255.255.255static (dmz,outside) tcp interface 30007 192. 168.2.2 30007 netmask

255.255.255.255static (dmz,outside) tcp interface 30008 192. 168.2.2 30008 netmask

255.255.255.255static (dmz,outside) tcp interface 30009 192. 168.2.2 30009 netmask

255.255.255.255static (dmz,outside) tcp interface 30010 192. 168.2.2 30010 netmask

255.255.255.255static (dmz,outside) tcp interface 3389 192. 168.2.2 3389 netmask

255.255.255.255access-group outside_permit in interface outside

//把outside_permit控制列表运用在外部接口的入口方向。route outside 0.0.0.0 0.0.0.0 202.98. 131. 126 1 //定义一个默认路由。timeout conn 1 :00:00 half-closed 0: 10:00 udp 0:02:00 icmp 0:00:02timeout sunrpc 0: 10:00 h323 0:05:00 h225 1 :00:00 mgcp 0:05:00 mgcp-pat

0:05:00

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect

0:02:00timeout uauth 0:05:00 absolute

------------定义一个命名为vpnclient的组策略-------------------------group-policy vpnclient internal //创立一个内部的组策略。group-policy vpnclient attributes //设置vpnclient组策略的参数wins-server value 192. 168. 1. 10 //定义WINS-SERVER的IP地址。dns-servervalue 192. 168. 1. 1061. 139.2.69 //定义dns-server的IP地址。vpn-idle-timeout none //终止连接时间设为默认值vpn-session-timeout none //会话超时采用默认值vpn-tunnel-protocol IPSec //定义通道使用协议为IPSEC。split-tunnel-policy tunnelspecified //定义。default-domain value cisco.com //定义默认域名为cisco.com------------定义一个命名为l2lvpn的组策略-------------------------group-policy l2lvpn internalgroup-policy l2lvpn attributeswins-server value 192. 168. 1. 10dns-server value 192. 168. 1. 10 61. 139.2.69vpn-simultaneous-logins 3vpn-idle-timeout nonevpn-session-timeout nonevpn-tunnel-protocol IPSecusername test password P4ttSyrm33SV8TYp encrypted privilege 0//创立一个远程访问用户来访问安全应用username cisco password 3USUcOPFUiMCO4Jk encrypted

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。http server enable //启动HTTP服务http 0.0.0.0 0.0.0.0 inside //允许内部主机HTTP连接no snmp-server locationno snmp-server contactsnmp-server enable traps snmp authentication linkup linkdown coldstart//snmp的默认配置crypto ipsec transform-set ESP-DES-MD5 esp-des esp-md5-hmac

//配置转集(定义了IPSC隧道使用的加密和信息完整性算法集合)crypto dynamic-map vpn_dyn_map 10 set transform-set ESP-DES-MD5//为动态加密图条目定义传换集crypto map outside_map 10 ipsec-isakmp dynamic vpn_dyn_map

//创立一个使用动态加密条目的加密图crypto map outside_map interface outside

//将outside_map加密图应用到outside端口

------------配置IKE--------------crypto isakmp enable outside //在ostside接口启动ISAKMPcrypto isakmp policy 20 //isakmmp权值,值越小权值越高authentication pre-share //指定同位体认证方法是共享密钥encryption des //指定加密算法hash md5 //指定使用MD5散列算法group 2 //指定diffie-hellman组2lifetime 86400 //指定SA(协商安全关联) 的生存时间crypto isakmp policy 65535authentication pre-shareencryption des

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。hash md5group 2lifetime 86400

-------------调用组策略-----------------crypto isakmp nat-traversal 20tunnel-group DefaultL2LGroup general-attributes //配置这个通道组的认证方法default-group-policy l2lvpn //指定默认组策略名称。tunnel-group DefaultL2LGroup ipsec-attributes //配置认证方法为IPSECpre-shared-key * //提供IKE连接的预共享密钥tunnel-group vpnclient type ipsec-ra //设置连接类型为远程访问。tunnel-group vpnclient general-attributes //配置这个通道组的认证方法address-pool vpnclient //定义所用的地址池default-group-policy vpnclient //定义默认组策略

-----设置认证方式和共享密钥-------------tunnel-group vpnclient ipsec-attributes //配置认证方法为IPSECpre-shared-key * //提供IKE连接的预共享密钥telnet timeout 5 //telnet超时设置ssh 0.0.0.0 0.0.0.0 outside //允许外部通SSH访问防火墙ssh timeout 60 //SSH连接超时设置console timeout 0 //控制台超时设置

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。dhcp-client update dns server bothdhcpd dns 61. 139.2.69 202.98.96.68 //dhcp发布的DNS!dhcpd address 192. 168. 1. 10-192. 168. 1.254 inside //向内网发布的地址池dhcpd enable inside //启动DHCP服务。!

!class-map inspection_defaultmatch default-inspection-traffic

!

!policy-map type inspect dns migrated_dns_map_1parametersmessage-length maximum 512policy-map global_policyclass inspection_defaultinspect dns migrated_dns_map_1inspect ftpinspect h323 h225inspect h323 rasinspect netbiosinspect rshinspect rtspinspect skinnyinspect esmtpinspect sqlnet

资料内容仅供您学习参考如有不当或者侵权请联系改正或者删除。inspect sunrpcinspect tftpinspect sipinspect xdmcp

!service-policy global_policy globalprompt hostname context

Cryptochecksum:25e66339116f52e443124a23fef3d373

: end

- 如有CISCO 5520防火墙配置实例相关文档

- "2015年中文图书第4期新书通报",,,,,

- 毕业生需求信息发布登记表

- 配置Cisco ASA防火墙上面配置Remote vpn

- 端口cisco防火墙日常维护

- 设置系统安全配置技术规范-Cisco防火墙

- 防火墙Cisco 防火墙技术汇总

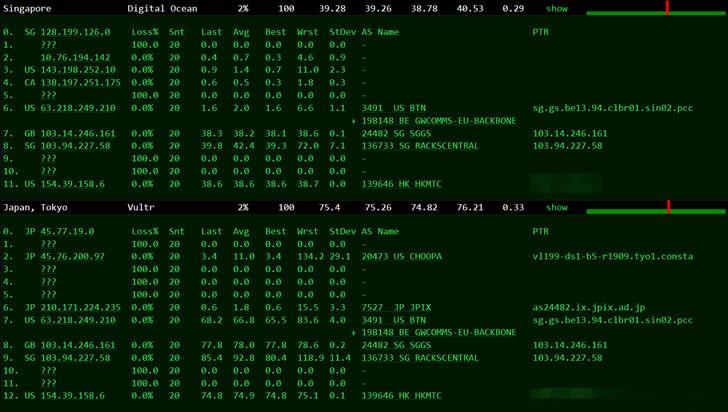

Megalayer新加坡服务器国际带宽线路测评

前几天有关注到Megalayer云服务器提供商有打算在月底的时候新增新加坡机房,这个是继美国、中国香港、菲律宾之外的第四个机房。也有工单询问到官方,新加坡机房有包括CN2国内优化线路和国际带宽,CN2优化线路应该是和菲律宾差不多的。如果我们追求速度和稳定性的中文业务,建议还是选择CN2优化带宽的香港服务器。这里有要到Megalayer新加坡服务器国际带宽的测试服务器,E3-1230配置20M国际带...

Megalayer(159元 )年付CN2优化带宽VPS

Megalayer 商家我们还算是比较熟悉的,商家主要业务方向是CN2优化带宽、国际BGP和全向带宽的独立服务器和站群服务器,且后来也有增加云服务器(VPS主机)业务。这次中秋节促销活动期间,有发布促销活动,这次活动力度认为还是比较大的,有提供香港、美国、菲律宾的年付VPS主机,CN2优化方案线路的低至年付159元。这次活动截止到10月30日,如果我们有需要的话可以选择。第一、特价限量年付VPS主...

UCloud:全球大促降价,云服务器全网最低价,1核1G快杰云服务器47元/年

ucloud:全球大促活动降价了!这次云服务器全网最低价,也算是让利用户了,UCloud商家调低了之前的促销活动价格,并且新增了1核1G内存配置快杰型云服务器,价格是47元/年(也可选2元首月),这是全网同配置最便宜的云服务器了!UCloud全球大促活动促销机型有快杰型云服务器和通用型云服务器,促销机房国内海外都有,覆盖全球20个城市,具体有北京、上海、广州、香港、 台北、日本东京、越南胡志明市、...

-

google地球打不开谷歌地球 打不开怎么办 急啊~网页解密如何给网页解密绵阳电信绵阳电信宽带怎么收费的最新qq空间代码QQ空间代码有哪些???怎么在qq空间里添加背景音乐怎么在QQ空间里免费添加背景音乐????微信如何建群微信怎么建立群百度手写百度输入法切换手写 百度汉王手写输入法arm开发板单片机开发板与ARM开发板有什么不同?数码资源网有什么网站弄相片效果比较好的?神雕侠侣礼包大全神雕侠侣手游每天送的元宝买什么合适