访问(企业管理套表)项目利用访问列表进行网络管理

项目九、利用访问列表进行网络管理

壹 利用IP标准访问列表进行网络流量的控

制

【项目名称】

编号的标准IP访问列表。

【项目教学目的】

掌握路由器上编号的标准IP访问列表规则及配置。

【项目背景描述】

假如你是某公司的网络管理员公司的经理部、财务部门和销售部门分别属不同的3个网段三部门之间利用路由器进行信息传递为了安全起见公司领导要求销售部门不能对财务部门进行访问但经理部能够对财务部门进行访问。

PC1代表经理部的主机 PC2代表销售部门的主机、 PC3代表财务部门的主机。【知识链接】

1 、 I PACL I P访问控制列表或I P访问列表是实现对流经路由器或交换机的数据包根据壹定的规则进行过滤从而提高网络可管理性和安全性。

2、 I PACL分为俩种标准I P访问列表和扩展I P访问列表。

标准IP访问列表——根据数据包的源IP地址定义规则进行数据包的过滤。

扩展IP访问列表一一根据数据包的源 IP、 目的IP、源端口、 目的端口、协议来定义规则从而对数据包进行过滤。

3、 I PACL基于接口进行规则的应用分为入栈应用和出栈应用。

入栈应用是指由外部经该接口时路由器进行数据包的过滤。

出栈应用是指路由器从该接口向外转发数据时进行数据包的过滤。

4、 I PACL的配置有俩种方式按照编号的访问列表按照命名的访问列表。

5、标准IP访问列表编号范围是1~99、 1300~1999扩展IP访问列表编号范围是100~199、 2000~2699。

【项目技能要求】

学会实现网段间互相访问的安全控制。

【完成项目所需设备】

R1762路由器(俩台) 、V.35线缆( 1条)、直连线或交叉线(3条)

【项目拓扑】

【项目实施步骤】

1 、基本配置

Ra基本配置

Red-Giant>enable14(password:b402)Red-Giant#configureterminalRed-Giant(config)#hostnameRa Ra(config)#interfacefastEthernet0/1Ra(config-if)#ipaddress172.16.1 .1255.255.255.0 Ra(config-if)#noshutdownRa(config-if)#i nterfaceFastEthernet1/1

Ra(config-if)#ipaddress172.16.2.1255.255.255.0

Ra(config-if)#noshutdown Ra(config-if)#interfaceserial1/2

Ra(config-if)#ipaddress172.16.3.1255.255.255.0 Ra(config-if)#clockrate64000Ra(config-if)#noshutdown Ra(config-if)#end

2 、测试命令 showipi nterfacebrief 。

Ra#showipintbrief !观察接口状态I nterfaceI P-Addressress(Pri)OK?Statusserial1/2172.16.3.1/24YESUP serial1/0noaddressYESDOWN

FastEthernet0/1 172.16.1 .1/24YESUP FastEthernet1/1 172.16.2.1/24YESUPNul l0noaddressYESUP

3 、 Rb基本配置

Red-Giant>enable

Red-Giant#configureterminal Red-Giant(config)#hostnameRb

Rb(config)#i nterfacefastEthernet0/1

Rb(config-if)#ipaddress172.16.4.1255.255.255.0 Rb(config-if)#noshutdownRb(config-if)#exit Rb(config-if)#interfaceserial 1/2

Rb(config-if)#ipaddress172.16.3.2255.255.255.0 Rb(config-if)#noshutdown

Rb(config-if)#end

4 、测试命令 showipi nterfacebrief 。

Rb#showipintbrief !观察接口状态I nterfaceI P-Addressress(Pri)OK?Statusserial1/2172.16.3.2/24YESUP serial1/0noaddressYESDOWN

FastEthernet0/1 172.16.4.1/24YESUP FastEthernet1/1 noaddressYESDOWNNul l0noaddressYESUP

5 、配置静态路由

Ra(config)#iproute172.16.4.0255.255.255.0serial1/2

Rb(config)#iproute172.16.1 .0255.255.255.0serial1/2

Rb(config)#iproute172.16.2.0255.255.255.0serial1/2

6 、测试命令 s howiproute。

Ra#s howiproute!查见路由表信息

Codes:C-connected,S-static,R-RIP

O-OSPF, IA-OSPFinterarea

N1-OSPFNSSAexternaltype1,N2-OSPFNSSAexternaltype2

E1-OSPFexternaltype1,E2-OSPFexternaltype2

*-candidatedefault

Gatewayoflastresortisnoset

C172.16.1 .0/24isdirectlyconnected,FastEthernet0/1

C172.16.1 .1/32islocalhost.

C172.16.2.0/24isdirectlyconnected,FastEthernet1/1

C172.16.2.1/32islocalhost.

C172.16.3.0/24isdirectlyconnected,serial1/2

C172.16.3.1/32islocalhost.

S172.16.4.0/24isdirectlyconnected,serial1/0

Rb#showiproute

Codes:C-connected,S-static,R-RIP

O-OSPF, IA-OSPFinterarea

N1-OSPFNSSAexternaltype1,N2-OSPFNSSAexternaltype2

E1-OSPFexternaltype1,E2-OSPFexternaltype2

*-candidatedefault

Gatewayoflastresortisnoset

S172.16.1 .0/24isdirectlyconnected,serial1/2

S172.16.2.0/24isdirectlyconnected,serial1/2

C172.16.3.0/24isdirectlyconnected,serial1/2

C172.16.3.2/32islocalhost.

C172.16.4.0/24isdirectlyconnected,FastEthernet0/1

C172.16.4.1/32islocalhost.

7 、配置标准IP访问控制列表。

Ra(config)#access-l ist10deny172.16.1 .00.0.0.255

!拒绝来自172.16.2.0网段的流量通过

Ra(config)#access-l ist10permitany

!允许所有网段的流量通过

8 、验证测试

Ra#showaccess-l ists10

StandardIPaccessl ist1 includes2items:deny172.16.2.0,wi ldcardbits0.0.0.255permit172.16.1 .0,wi ldcardbits0.0.0.255把访问控制列表于接口下应用。

Ra(co nfig)#i nterfacefastEthernet0/1

Ra(config-if)#ipaccess-group1 in!于接口下访问控制列表出栈流量调用

9 、验证测试

Ra#showipi nterfacefastEthernet0/1

FastEthernet0/1

I Pinterfacestateis:UP

I Pinterfacetypeis:BROADCAST

I PinterfaceMTUis:1500

IPaddressis:

172.16.4.1/24(primary)

IPaddressnegotiateis:OFF

Forwarddirect-boardcastis:ON

ICMPmaskreplyis:ON

SendICMPredirectis:ON

SendICMPunreachabledis:ON

DHCPrelayis:OFF

Fastswitchis:ON

Routehorizontal-spl itis:ON

Helpaddressis:0.0.0.0

ProxyARPis:ON

Outgoingaccessl istis10. !查见访问列表于接口上的应用I nboundaccessl istisnotset.

10 、验证测试

172.16.2.0网段内的主机不能ping通172.16.4.0网段内的主机但

172.16.1 .0网段内的主机能ping通172.16.4.0网段内的主机。注意事项】

1 、注意于访问控制列表的网络掩码是反掩码。

2、标准控制列表要应用于尽量靠近目的地址的端口上设置。

二利用IP扩展访问列表实现服务的访问限制

【项目名称】

命名的扩展IP访问列表。

【项目教学目的】

掌握于交换机上命名的扩展IP访问列表规则及配置。

【项目背景描述】

你是我们学校的网络管理员于S3550-24交换机上连着学校的WWW和FTP的服务器另外仍连接着学生宿舍楼和教工宿舍楼 学校规定学生只能对服务器进行WWW访问不能进行FTP访问则对教工没有此限制。

【知识链接】

1 、 IPACL IP访问控制列表或IP访问列表是实现对流经路由器或交换机的数据包根据壹定的规则进行过滤从而提高网络可管理性和安全性。

2、 I PACL分为俩种标准I P访问列表和扩展I P访问列表。

标准IP访问列表一一根据数据包的源 IP地址定义规则进行数据包的过滤。

扩展IP访问列表一一根据数据包的源 IP、 目的IP、源端口、 目的端口、协议来定义规则从而对数据包进行过滤。

3、 I PACL基于接口进行规则的应用分为入栈应用和出栈应用。

入栈应用是指由外部经该接口时路由器进行数据包的过滤。

出栈应用是指路由器从该接口向外转发数据时进行数据包的过滤。

4、 I PACL的配置有俩种方式按照编号的访问列表按照命名的访问列表。

5、 标准IP访问列表编号范围是1~99、 1300~1999 ;扩展IP访问列表编号范围是100~199、 2000~2699。

项目技能要求】

学会实现网段间互相访问的安全控制。

【完成项目所需设备】

S3550交换机(1台)、 PC(3台)、直连线(3条)

【项目拓扑】

【项目实施步骤】

1 、基本配置

3550-24(config)#vlan10

3550-24(config)#vla n20

3550-24(config)#vlan30 3550-24(config)#i nterfacefastethernet0/13550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan10

3550-24(config)#i nterfacefastethernet0/2

3550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan20

3550-24(config)#i nterfacefastethernet0/3

3550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan30 3550-24(config)#interfacevlan 103550-24(config-if)#ipaddress172.16.1 .1255.255.255.0

3550-24(config-if)#noshutdown 3550-24(config-if)#interfacevlan203550-24(config-if)#ipaddress172.16.2.1255.255.255.0

3550-24(config-if)#noshutdown 3550-24(config-if)#interfacevlan303550-24(config-if)#ipaddress172.16.3.1255.255.255.0

3550-24(config-if)#noshutdown

2、 配置命名扩展IP访问控制列表

3550-24(co nfig)#access-l ist101de nytcp172.16.3.00.0.0.255host1

72.16.1 .2eqFTP

!禁止FTP服务

3550-24(co nfig)#access-l ist101 permitipa nya ny

!允许其它服务

3、 验证命令

3550-24#showaccess-l ists101

Exte ndedlPaccessl ist:101den ytcp172.16.3.00.0.0.255host172.16.1 .2eqftppermitipa nyany

4、 把访问控制列表于靠近目的地址的端口上应用

3550-24(co nfig)#in terfacevla n30

3550-24(co nfig-if)#ipaccess-group101 out

5、 验证测试

分别于学生网段和教师宿舍网段内使用 1台主机访问FTP服务器。测试发现学生网段内不能访问网页教学宿舍网段内能够访问网页。

【注意事项】

1 、访问控制列表要于接口下应用

2、 要注意deny某个网段后要peimit其他网段。

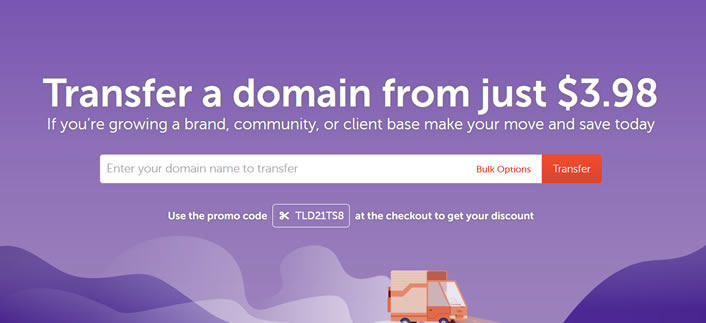

NameCheap域名转入优惠再次来袭 搜罗今年到期域名续费

在上个月的时候也有记录到 NameCheap 域名注册商有发布域名转入促销活动的,那时候我也有帮助自己和公司的客户通过域名转入到NC服务商这样可以实现省钱续费的目的。上个月续费转入的时候是选择9月和10月份到期的域名,这不还有几个域名年底到期的,正好看到NameCheap商家再次发布转入优惠,所以打算把剩下的还有几个看看一并转入进来。活动截止到9月20日,如果我们需要转入域名的话可以准备起来。 N...

妮妮云(43元/月 ) 香港 8核8G 43元/月 美国 8核8G

妮妮云的来历妮妮云是 789 陈总 张总 三方共同投资建立的网站 本着“良心 便宜 稳定”的初衷 为小白用户避免被坑妮妮云的市场定位妮妮云主要代理市场稳定速度的云服务器产品,避免新手购买云服务器的时候众多商家不知道如何选择,妮妮云就帮你选择好了产品,无需承担购买风险,不用担心出现被跑路 被诈骗的情况。妮妮云的售后保证妮妮云退款 通过于合作商的友好协商,云服务器提供2天内全额退款,超过2天不退款 物...

华圣云 HuaSaint-阿里云国际站一级分销商,只需一个邮箱即可注册国际账号,可代充值

简介华圣云 HuaSaint是阿里云国际版一级分销商(诚招募二级代理),专业为全球企业客户与个人开发者提供阿里云国际版开户注册、认证、充值等服务,通过HuaSaint开通阿里云国际版只需要一个邮箱,不需要PayPal信用卡,不需要买海外电话卡,绝对的零门槛,零风险官方网站:www.huasaint.com企业名:huaSaint Tech Limited阿里云国际版都有什么优势?阿里云国际版的产品...

-

嘉兴商标注册如何注册商标怎样商标注册xyq.163.cbg.com梦幻西游藏宝阁rawtoolsU盘显示是RAW格式怎么办www.228gg.comwww.a8tb.com这个网站该如何改善789se.comwuwu8.com这个站长是谁?百度指数词百度指数为0的词 为啥排名没有www.ca800.comPLC好学吗朴容熙这个人男的女的,哪国人。叫什么。bihaiyinshaBailo 是什么意思?百度关键字在百度 输入任何关键词,可以搜出想要的内容,但是 搜索工具栏里面的字,却始终是同一个关键词, 如图