配置认证的统一无线网络Novell的eDirectory数据

ldap服务器 时间:2021-04-05 阅读:()

库ContentsIntroduction测试结构测试的解决方案网络拓扑配置NovelleDirectory配置WLC配置客户端配置调试RelatedInformationIntroduction在K-12教育空间,有增长的需要通过在Novell的内被创建的帐户验证无线用户eDirectory.

由于K-12环境的分布式特性,各自的学校也许没有资源放置RADIUS服务器在每个站点亦不他们希望配置这些RADIUS服务器的另外的开销.

完成此的唯一方法是通过使用沟通的LDAP在无线局域网控制器(WLC)和LDAP服务器之间.

Cisco无线LAN控制器支持本地EAP验证外部LDAP数据库例如MicrosoftActiveDirectory.

此白皮书描述为本地EAP验证配置的CiscoWLCNovell的eDirectory启用作为一个全面貌特征的LDAP服务器.

注释的一个警告–测试客户端使用CiscoAironetDesktop软件进行802.

1x认证.

Novell不此时当前支持与他们的客户端的802.

1x.

结果,依靠客户端,两阶段登录进程能发生.

注释这些参考:Novell802.

1x语句"当前,他们必须两次登陆.

当安装时Novell客户端,用户必须登录使用在初始登录对话的仅工作站复选框允许802.

1x用户认证,当桌面初始化时,使用"红色N"登录工具,他们必须然后登陆到Novell网络.

这指两阶段登录".

对仅"工作站登录的"一个选择是配置Novell客户端使用"最初的NovellLogin=Off"在先进的洛金设置(默认值是"最初的NovellLogin=On").

欲知更多信息,请参见802.

1x认证和Novell客户端Windows的.

第三方客户端例如MeetinghouseAeigs客户端(思科安全服务客户端)Novell技术合作伙伴可能不需要双登录.

欲知更多信息,请参见支持SecureConnect.

Novell客户端的另一个可行的解决方法是有机器(或用户)验证(802.

1x)对WLAN在Novell姬娜之前被执行.

测试解决方案单个符号的与Novell客户端和802.

1x是超出此白皮书的范围之外.

测试结构测试的解决方案有6.

0.

188.

0软件的Cisco无线LAN控制器qCiscoAironetLWAPPAP1242AGq与CiscoAironetDesktop软件4.

4的WindowsXPq有Novell的eDirectory8.

8,5Windows服务器2003年qNovellConsoleOne1.

3.

6h(eDirectory管理工具)q网络拓扑图1设备IPAddress子网掩码默认网关eDirectory的Novell192.

168.

3.

3255.

255.

255.

0192.

168.

3.

254第3层交换机192.

168.

3.

254255.

255.

255.

0--AP分配通过从L3交换机的DHCP255.

255.

255.

0192.

168.

3.

254WLC管理接口WLCAP管理器接口192.

168.

3.

253192.

168.

3.

252255.

255.

255.

0192.

168.

3.

254配置NovelleDirectory配置充分的NovelleDirectory安装和配置是超出此白皮书的范围之外.

必须安装eDirectory的Novell以及对应的LDAP组件.

需要的关键配置参数是简单密码一定是启用的为用户帐户,并且必须配置验证的LDAP.

使用LDAP的TLSWLC代码支持(4.

2)的老版本;然而,CiscoWLAN控制器软件不再支持安全的LDAP.

当配置LDAP服务器部分的eDirectory时,请切记不可加密的LDAP端口(389)是启用的.

参见从1.

NovelliManager应用程序的图2.

图2在eDirectory安装时,它将要求您树型结构或域名等等.

如果eDirectory已经安装,Novell的ConsoleOne(图3)是查看eDirectory结构的一个容易的工具.

查找是重要的什么适当的模式是,当设法建立通信到WLC时.

您必须也安排将允许WLC执行验证的捆绑到LDAP服务器的帐户被创建.

简而言之,在这种情况下,NovelleDirecotry管理帐户使用验证的捆绑.

图32.

请使用ConsoleOne为了验证LDAP组允许明文密码.

图43.

验证在OU下,安全设置简单密码是启用的.

图4.

5查看NovelleDirectory结构是浏览器的另一有用的工具包括有默认安装.

图6WLC配置参考测试网络的物理结构的图1.

用于此测试的WLC根据标准操作被配置了用在相同子网的AP管理器和管理接口和无示踪从VLAN方面.

图7配置本地EAP验证:安全>本地EAP>General.

未更改标准的默认值.

图81.

创建一新的本地Eapprofile:安全>本地EAP>配置文件.

对于此测试个案,选择的本地Eapprofile名字eDirectory.

选择的认证方法是LEAP、EAP-FAST和PEAP;然而,仅PEAP在本文测试了.

图92.

当您配置PEAP的时本地EAP验证,您必须有在WLC上安装的认证.

在这种情况下,为了便于测试,使用了设立制造厂的Cisco认证;然而,可能也安装用户设置的认证.

客户端证书没有对于使用PEAP-GTC是必需的,但是他们可以如果必须是启用的为内在PEAP方法.

图10设置LDAP的认证优先权:安全>本地EAP>认证优先级.

图113.

添加LDAP服务器到WLC:安全>AAA>LDAP.

图124.

配置WLC使用新颖eDirecotry(请参见图13):选择验证为简单的捆绑方法.

输入捆绑用户名.

这是被创建对在eDirectory内将用于WLC捆绑到eDirectory的帐户.

Note:切记您输入用户名的正确目录属性.

对于此测试个案,"o=ZION"使用了cn=Admin.

输入捆绑密码.

这是捆绑用户帐户的密码.

输入用户群DN.

这是找出无线用户用户帐号的域名.

在测试个案,用户位于DN(o=Zion)的根.

如果他们在其他组/组织内套入,请与逗号一起串连他们(例如,"o=ZION,o=WLCUser").

输入用户属性.

这是共同名称(CN)(请参见图6).

用户对象目标类型–这设置为用户.

图135.

创建WLAN您希望NovelleDirectory客户端使用.

对于此测试个案,WLAN配置文件名字eDirectory,并且SSID是Novell(请参见图14).

图146.

Enable(event)WLAN和运用适当的无线电策略并且建立接口.

对于此测试个案,NovellSSID为802.

11a网络只是启用的和附加对管理接口.

图157.

配置适当的第2层安全设置.

对于此测试个案,WPA+WPA2安全、WPA2策略、AES加密和802.

1x密钥管理的选择了.

图168.

使用LDAP服务器,要完成本地EAP身份验证配置,请配置本地EAP验证的WLAN:选择被启用的本地EAP验证并且适用被创建的Eapprofile(eDirectory).

在LDAP服务器下,请选择被配置的eDirectory服务器(192.

168.

3.

3)的IP地址.

图9.

17客户端配置PEAP-GTC是K-12学校的多数的当前认证需求.

WLC不支持本地EAP验证的MSCHAPv2.

结果,您必须选择EAP验证类型的GTC在客户端.

以下图是CiscoAironetDesktop软件配置的初排PEAP-GTC的连接到WLANSSIDNovell.

相似的配置用有PEAP-GTC技术支持的本地Microsoft客户端完成.

配置客户端配置文件名字和SSID(Novell).

图181.

选择安全和PEAP的(EAP-GTC)WPA/WPA2/CCKMEAP类型的.

图192.

配置PEAP-GTC:选择验证服务器身份和静态密码.

输入帐户的用户名和密码或请求方将提示输入证件在登录.

请勿进入在Novell目录模式,和没有需要这.

图3.

20一旦配置文件完成,请激活它,并且认证过程应该开始.

图214.

图22通过PEAP-GTC表示一个成功的关联和认证.

图22调试要验证您能进行验证的BIND以及用户认证,enable(event)这些跟踪eDirectory的选项:认证qLDAPqNMAq图23如调试所显示,一种成功的LDAP认证回应被提供到在192.

168.

3.

253的无线局域网控制器:LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)DoSearchonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Searchrequest:base:"o=ZION"scope:2dereference:0sizelimit:0timelimit:5attrsonly:0filter:"(&(objectclass=user)(cn=sorr))"attribute:"dn"attribute:"userPassword"Auth:StartingSEVcalculationforconn23,entry.

sorr.

ZION.

ZION.

.

Auth:1GlobalGetSEV.

Auth:4GlobalGetSEVsucceeded.

Auth:SEVcalculationcompleteforconn23,(0:0s:ms).

LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Sendingsearchresultentry"cn=sorr,o=ZION"toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Sendingoperationresult0:"":""toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)DoSearchonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Searchrequest:base:"o=ZION"scope:2dereference:0sizelimit:0timelimit:5attrsonly:0filter:"(&(objectclass=user)(cn=sorr))"attribute:"dn"attribute:"userPassword"LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Sendingsearchresultentry"cn=sorr,o=ZION"toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Sendingoperationresult0:"":""toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)DoBindonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)Bindname:cn=sorr,o=ZION,version:3,authentication:simpleAuth:[0000804d]LocalLoginRequest.

Errorsuccess,conn:22.

LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)Sendingoperationresult0:"":""toconnection0x34367d0Auth:UpdateLoginAttributesThreadpage1processed1loginin0millisecondsNote:某些线路在调试输出中包裹的归结于空间约束.

要保证WLC做成功的认证请求到eDirectory服务器,请发出这些调试on命令WLC:debugaaaldapenabledebugaaalocal-autheapmethodeventsenabledebugaaalocal-authdbenable从一个成功的验证的输出示例::*Dec2316:57:04.

267:LOCAL_AUTH:(EAP)Sendingpasswordverifyrequestprofile'sorr'toLDAP*Dec2316:57:04.

267:AuthenticationRequest:0xcdb6d54*Dec2316:57:04.

267:Callback.

0x84cab60*Dec2316:57:04.

267:protocolType.

0x00100002*Dec2316:57:04.

267:proxyState.

00:40:96:A6:D6:CB-00:00*Dec2316:57:04.

267:Packetcontains3AVPs(notshown)*Dec2316:57:04.

267:EAP-AUTH-EVENT:WaitingforasynchronousreplyfromLL*Dec2316:57:04.

267:EAP-AUTH-EVENT:WaitingforasynchronousreplyfromLL*Dec2316:57:04.

267:EAP-AUTH-EVENT:Waitingforasynchronousreplyfrommethod*Dec2316:57:04.

267:ldapTask[1]receivedmsg'REQUEST'(2)instate'CONNECTED'(3)*Dec2316:57:04.

267:disabledLDAP_OPT_REFERRALS*Dec2316:57:04.

267:LDAP_CLIENT:UIDSearch(base=o=ZION,pattern=(&(objectclass=user)(cn=sorr)))*Dec2316:57:04.

269:LDAP_CLIENT:ldap_search_ext_sreturns085*Dec2316:57:04.

269:LDAP_CLIENT:Returned2msgsincluding0references*Dec2316:57:04.

269:LDAP_CLIENT:Returnedmsg1type0x64*Dec2316:57:04.

269:LDAP_CLIENT:Received1attributesinsearchentrymsg*Dec2316:57:04.

269:LDAP_CLIENT:Returnedmsg2type0x65*Dec2316:57:04.

269:LDAP_CLIENT:NomatchedDN*Dec2316:57:04.

269:LDAP_CLIENT:Checkresulterror0rc1013*Dec2316:57:04.

269:LDAP_CLIENT:Receivednoreferralsinsearchresultmsg*Dec2316:57:04.

269:ldapAuthRequest[1]calledlcapi_querybase="o=ZION"type="user"attr="cn"user="sorr"(rc=0-Success)*Dec2316:57:04.

269:Attemptinguserbindwithusernamecn=sorr,o=ZION*Dec2316:57:04.

273:LDAPATTR>dn=cn=sorr,o=ZION(size14)*Dec2316:57:04.

273:HandlingLDAPresponseSuccess*Dec2316:57:04.

274:LOCAL_AUTH:FoundcontextmatchingMACaddress-448*Dec2316:57:04.

274:LOCAL_AUTH:(EAP:448)Passwordverifycredentialcallbackinvoked*Dec2316:57:04.

274:eap_gtc.

c-TX-AUTH-PAK:*Dec2316:57:04.

274:eap_core.

c:1484:Code:SUCCESSID:0x8Length:0x0004Type:GTC*Dec2316:57:04.

274:EAP-EVENT:Receivedevent'EAP_METHOD_REPLY'onhandle0xBB000075*Dec2316:57:04.

274:EAP-AUTH-EVENT:Handlingasynchronousmethodresponseforcontext0xBB000075*Dec2316:57:04.

274:EAP-AUTH-EVENT:EAPmethodstate:Done*Dec2316:57:04.

274:EAP-AUTH-EVENT:EAPmethoddecision:UnconditionalSuccess*Dec2316:57:04.

274:EAP-EVENT:Sendingmethoddirective'FreeContext'onhandle0xBB000075*Dec2316:57:04.

274:eap_gtc.

c-EVENT:Freecontext*Dec2316:57:04.

274:id_manager.

c-AUTH-SM:Entrydeletedfineid68000002-id_delete*Dec2316:57:04.

274:EAP-EVENT:Sendinglowerlayerevent'EAP_SUCCESS'onhandle0xBB000075*Dec2316:57:04.

274:peap_inner_method.

c-AUTH-EVENT:EAP_SUCCESSfrominnermethodGTC*Dec2316:57:04.

278:LOCAL_AUTH:EAP:Receivedanauthrequest*Dec2316:57:04.

278:LOCAL_AUTH:FoundcontextmatchingMACaddress-448*Dec2316:57:04.

278:LOCAL_AUTH:(EAP:448)SendingtheRxdEAPpacket(id9)toEAPsubsys*Dec2316:57:04.

280:LOCAL_AUTH:Foundmatchingcontextforid-448*Dec2316:57:04.

280:LOCAL_AUTH:(EAP:448)--->[KEYAVAIL]send_len64,recv_len64*Dec2316:57:04.

280:LOCAL_AUTH:(EAP:448)receivedkeyswaitingforsuccess*Dec2316:57:04.

280:EAP-EVENT:Sendinglowerlayerevent'EAP_SUCCESS'onhandle0xEE000074*Dec2316:57:04.

281:LOCAL_AUTH:Foundmatchingcontextforid-448*Dec2316:57:04.

281:LOCAL_AUTH:(EAP:448)Receivedsuccessevent*Dec2316:57:04.

281:LOCAL_AUTH:(EAP:448)Processingkeyssuccess*Dec2316:57:04.

281:00:40:96:a6:d6:cb[BE-resp]AAAresponse'Success'*Dec2316:57:04.

281:00:40:96:a6:d6:cb[BE-resp]ReturningAAAresponse*Dec2316:57:04.

281:00:40:96:a6:d6:cbAAAMessage'Success'receivedformobile00:40:96:a6:d6:cbNote:某些线路在输出中包裹的归结于空间约束.

因为更多K-12学校采用CiscoWLAN体系结构,将有增长的需要支持无线用户认证到eDirectory的Novell的.

本文验证CiscoWLC能利用Novell的eDirectoryLDAP数据库验证用户,当配置为本地EAP验证.

一种相似的配置可能也执行与验证Novell的CiscoSecureACS用户eDirectory.

进一步调查必须为单个符号完成与其他WLAN客户端例如思科安全服务客户端和微软视窗零配置.

RelatedInformation在无线局域网控制器的本地EAP验证有EAP-FAST和LDAP服务器配置示例的q统一无线网络本地EAP服务器配置示例q与无线局域网控制器和外部RADIUS服务器配置示例的EAP-FAST认证qTechnicalSupport&Documentation-CiscoSystemsq

由于K-12环境的分布式特性,各自的学校也许没有资源放置RADIUS服务器在每个站点亦不他们希望配置这些RADIUS服务器的另外的开销.

完成此的唯一方法是通过使用沟通的LDAP在无线局域网控制器(WLC)和LDAP服务器之间.

Cisco无线LAN控制器支持本地EAP验证外部LDAP数据库例如MicrosoftActiveDirectory.

此白皮书描述为本地EAP验证配置的CiscoWLCNovell的eDirectory启用作为一个全面貌特征的LDAP服务器.

注释的一个警告–测试客户端使用CiscoAironetDesktop软件进行802.

1x认证.

Novell不此时当前支持与他们的客户端的802.

1x.

结果,依靠客户端,两阶段登录进程能发生.

注释这些参考:Novell802.

1x语句"当前,他们必须两次登陆.

当安装时Novell客户端,用户必须登录使用在初始登录对话的仅工作站复选框允许802.

1x用户认证,当桌面初始化时,使用"红色N"登录工具,他们必须然后登陆到Novell网络.

这指两阶段登录".

对仅"工作站登录的"一个选择是配置Novell客户端使用"最初的NovellLogin=Off"在先进的洛金设置(默认值是"最初的NovellLogin=On").

欲知更多信息,请参见802.

1x认证和Novell客户端Windows的.

第三方客户端例如MeetinghouseAeigs客户端(思科安全服务客户端)Novell技术合作伙伴可能不需要双登录.

欲知更多信息,请参见支持SecureConnect.

Novell客户端的另一个可行的解决方法是有机器(或用户)验证(802.

1x)对WLAN在Novell姬娜之前被执行.

测试解决方案单个符号的与Novell客户端和802.

1x是超出此白皮书的范围之外.

测试结构测试的解决方案有6.

0.

188.

0软件的Cisco无线LAN控制器qCiscoAironetLWAPPAP1242AGq与CiscoAironetDesktop软件4.

4的WindowsXPq有Novell的eDirectory8.

8,5Windows服务器2003年qNovellConsoleOne1.

3.

6h(eDirectory管理工具)q网络拓扑图1设备IPAddress子网掩码默认网关eDirectory的Novell192.

168.

3.

3255.

255.

255.

0192.

168.

3.

254第3层交换机192.

168.

3.

254255.

255.

255.

0--AP分配通过从L3交换机的DHCP255.

255.

255.

0192.

168.

3.

254WLC管理接口WLCAP管理器接口192.

168.

3.

253192.

168.

3.

252255.

255.

255.

0192.

168.

3.

254配置NovelleDirectory配置充分的NovelleDirectory安装和配置是超出此白皮书的范围之外.

必须安装eDirectory的Novell以及对应的LDAP组件.

需要的关键配置参数是简单密码一定是启用的为用户帐户,并且必须配置验证的LDAP.

使用LDAP的TLSWLC代码支持(4.

2)的老版本;然而,CiscoWLAN控制器软件不再支持安全的LDAP.

当配置LDAP服务器部分的eDirectory时,请切记不可加密的LDAP端口(389)是启用的.

参见从1.

NovelliManager应用程序的图2.

图2在eDirectory安装时,它将要求您树型结构或域名等等.

如果eDirectory已经安装,Novell的ConsoleOne(图3)是查看eDirectory结构的一个容易的工具.

查找是重要的什么适当的模式是,当设法建立通信到WLC时.

您必须也安排将允许WLC执行验证的捆绑到LDAP服务器的帐户被创建.

简而言之,在这种情况下,NovelleDirecotry管理帐户使用验证的捆绑.

图32.

请使用ConsoleOne为了验证LDAP组允许明文密码.

图43.

验证在OU下,安全设置简单密码是启用的.

图4.

5查看NovelleDirectory结构是浏览器的另一有用的工具包括有默认安装.

图6WLC配置参考测试网络的物理结构的图1.

用于此测试的WLC根据标准操作被配置了用在相同子网的AP管理器和管理接口和无示踪从VLAN方面.

图7配置本地EAP验证:安全>本地EAP>General.

未更改标准的默认值.

图81.

创建一新的本地Eapprofile:安全>本地EAP>配置文件.

对于此测试个案,选择的本地Eapprofile名字eDirectory.

选择的认证方法是LEAP、EAP-FAST和PEAP;然而,仅PEAP在本文测试了.

图92.

当您配置PEAP的时本地EAP验证,您必须有在WLC上安装的认证.

在这种情况下,为了便于测试,使用了设立制造厂的Cisco认证;然而,可能也安装用户设置的认证.

客户端证书没有对于使用PEAP-GTC是必需的,但是他们可以如果必须是启用的为内在PEAP方法.

图10设置LDAP的认证优先权:安全>本地EAP>认证优先级.

图113.

添加LDAP服务器到WLC:安全>AAA>LDAP.

图124.

配置WLC使用新颖eDirecotry(请参见图13):选择验证为简单的捆绑方法.

输入捆绑用户名.

这是被创建对在eDirectory内将用于WLC捆绑到eDirectory的帐户.

Note:切记您输入用户名的正确目录属性.

对于此测试个案,"o=ZION"使用了cn=Admin.

输入捆绑密码.

这是捆绑用户帐户的密码.

输入用户群DN.

这是找出无线用户用户帐号的域名.

在测试个案,用户位于DN(o=Zion)的根.

如果他们在其他组/组织内套入,请与逗号一起串连他们(例如,"o=ZION,o=WLCUser").

输入用户属性.

这是共同名称(CN)(请参见图6).

用户对象目标类型–这设置为用户.

图135.

创建WLAN您希望NovelleDirectory客户端使用.

对于此测试个案,WLAN配置文件名字eDirectory,并且SSID是Novell(请参见图14).

图146.

Enable(event)WLAN和运用适当的无线电策略并且建立接口.

对于此测试个案,NovellSSID为802.

11a网络只是启用的和附加对管理接口.

图157.

配置适当的第2层安全设置.

对于此测试个案,WPA+WPA2安全、WPA2策略、AES加密和802.

1x密钥管理的选择了.

图168.

使用LDAP服务器,要完成本地EAP身份验证配置,请配置本地EAP验证的WLAN:选择被启用的本地EAP验证并且适用被创建的Eapprofile(eDirectory).

在LDAP服务器下,请选择被配置的eDirectory服务器(192.

168.

3.

3)的IP地址.

图9.

17客户端配置PEAP-GTC是K-12学校的多数的当前认证需求.

WLC不支持本地EAP验证的MSCHAPv2.

结果,您必须选择EAP验证类型的GTC在客户端.

以下图是CiscoAironetDesktop软件配置的初排PEAP-GTC的连接到WLANSSIDNovell.

相似的配置用有PEAP-GTC技术支持的本地Microsoft客户端完成.

配置客户端配置文件名字和SSID(Novell).

图181.

选择安全和PEAP的(EAP-GTC)WPA/WPA2/CCKMEAP类型的.

图192.

配置PEAP-GTC:选择验证服务器身份和静态密码.

输入帐户的用户名和密码或请求方将提示输入证件在登录.

请勿进入在Novell目录模式,和没有需要这.

图3.

20一旦配置文件完成,请激活它,并且认证过程应该开始.

图214.

图22通过PEAP-GTC表示一个成功的关联和认证.

图22调试要验证您能进行验证的BIND以及用户认证,enable(event)这些跟踪eDirectory的选项:认证qLDAPqNMAq图23如调试所显示,一种成功的LDAP认证回应被提供到在192.

168.

3.

253的无线局域网控制器:LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)DoSearchonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Searchrequest:base:"o=ZION"scope:2dereference:0sizelimit:0timelimit:5attrsonly:0filter:"(&(objectclass=user)(cn=sorr))"attribute:"dn"attribute:"userPassword"Auth:StartingSEVcalculationforconn23,entry.

sorr.

ZION.

ZION.

.

Auth:1GlobalGetSEV.

Auth:4GlobalGetSEVsucceeded.

Auth:SEVcalculationcompleteforconn23,(0:0s:ms).

LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Sendingsearchresultentry"cn=sorr,o=ZION"toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0020:0x63)Sendingoperationresult0:"":""toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)DoSearchonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Searchrequest:base:"o=ZION"scope:2dereference:0sizelimit:0timelimit:5attrsonly:0filter:"(&(objectclass=user)(cn=sorr))"attribute:"dn"attribute:"userPassword"LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Sendingsearchresultentry"cn=sorr,o=ZION"toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0021:0x63)Sendingoperationresult0:"":""toconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)DoBindonconnection0x34367d0LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)Bindname:cn=sorr,o=ZION,version:3,authentication:simpleAuth:[0000804d]LocalLoginRequest.

Errorsuccess,conn:22.

LDAP:(192.

168.

3.

253:36802)(0x0022:0x60)Sendingoperationresult0:"":""toconnection0x34367d0Auth:UpdateLoginAttributesThreadpage1processed1loginin0millisecondsNote:某些线路在调试输出中包裹的归结于空间约束.

要保证WLC做成功的认证请求到eDirectory服务器,请发出这些调试on命令WLC:debugaaaldapenabledebugaaalocal-autheapmethodeventsenabledebugaaalocal-authdbenable从一个成功的验证的输出示例::*Dec2316:57:04.

267:LOCAL_AUTH:(EAP)Sendingpasswordverifyrequestprofile'sorr'toLDAP*Dec2316:57:04.

267:AuthenticationRequest:0xcdb6d54*Dec2316:57:04.

267:Callback.

0x84cab60*Dec2316:57:04.

267:protocolType.

0x00100002*Dec2316:57:04.

267:proxyState.

00:40:96:A6:D6:CB-00:00*Dec2316:57:04.

267:Packetcontains3AVPs(notshown)*Dec2316:57:04.

267:EAP-AUTH-EVENT:WaitingforasynchronousreplyfromLL*Dec2316:57:04.

267:EAP-AUTH-EVENT:WaitingforasynchronousreplyfromLL*Dec2316:57:04.

267:EAP-AUTH-EVENT:Waitingforasynchronousreplyfrommethod*Dec2316:57:04.

267:ldapTask[1]receivedmsg'REQUEST'(2)instate'CONNECTED'(3)*Dec2316:57:04.

267:disabledLDAP_OPT_REFERRALS*Dec2316:57:04.

267:LDAP_CLIENT:UIDSearch(base=o=ZION,pattern=(&(objectclass=user)(cn=sorr)))*Dec2316:57:04.

269:LDAP_CLIENT:ldap_search_ext_sreturns085*Dec2316:57:04.

269:LDAP_CLIENT:Returned2msgsincluding0references*Dec2316:57:04.

269:LDAP_CLIENT:Returnedmsg1type0x64*Dec2316:57:04.

269:LDAP_CLIENT:Received1attributesinsearchentrymsg*Dec2316:57:04.

269:LDAP_CLIENT:Returnedmsg2type0x65*Dec2316:57:04.

269:LDAP_CLIENT:NomatchedDN*Dec2316:57:04.

269:LDAP_CLIENT:Checkresulterror0rc1013*Dec2316:57:04.

269:LDAP_CLIENT:Receivednoreferralsinsearchresultmsg*Dec2316:57:04.

269:ldapAuthRequest[1]calledlcapi_querybase="o=ZION"type="user"attr="cn"user="sorr"(rc=0-Success)*Dec2316:57:04.

269:Attemptinguserbindwithusernamecn=sorr,o=ZION*Dec2316:57:04.

273:LDAPATTR>dn=cn=sorr,o=ZION(size14)*Dec2316:57:04.

273:HandlingLDAPresponseSuccess*Dec2316:57:04.

274:LOCAL_AUTH:FoundcontextmatchingMACaddress-448*Dec2316:57:04.

274:LOCAL_AUTH:(EAP:448)Passwordverifycredentialcallbackinvoked*Dec2316:57:04.

274:eap_gtc.

c-TX-AUTH-PAK:*Dec2316:57:04.

274:eap_core.

c:1484:Code:SUCCESSID:0x8Length:0x0004Type:GTC*Dec2316:57:04.

274:EAP-EVENT:Receivedevent'EAP_METHOD_REPLY'onhandle0xBB000075*Dec2316:57:04.

274:EAP-AUTH-EVENT:Handlingasynchronousmethodresponseforcontext0xBB000075*Dec2316:57:04.

274:EAP-AUTH-EVENT:EAPmethodstate:Done*Dec2316:57:04.

274:EAP-AUTH-EVENT:EAPmethoddecision:UnconditionalSuccess*Dec2316:57:04.

274:EAP-EVENT:Sendingmethoddirective'FreeContext'onhandle0xBB000075*Dec2316:57:04.

274:eap_gtc.

c-EVENT:Freecontext*Dec2316:57:04.

274:id_manager.

c-AUTH-SM:Entrydeletedfineid68000002-id_delete*Dec2316:57:04.

274:EAP-EVENT:Sendinglowerlayerevent'EAP_SUCCESS'onhandle0xBB000075*Dec2316:57:04.

274:peap_inner_method.

c-AUTH-EVENT:EAP_SUCCESSfrominnermethodGTC*Dec2316:57:04.

278:LOCAL_AUTH:EAP:Receivedanauthrequest*Dec2316:57:04.

278:LOCAL_AUTH:FoundcontextmatchingMACaddress-448*Dec2316:57:04.

278:LOCAL_AUTH:(EAP:448)SendingtheRxdEAPpacket(id9)toEAPsubsys*Dec2316:57:04.

280:LOCAL_AUTH:Foundmatchingcontextforid-448*Dec2316:57:04.

280:LOCAL_AUTH:(EAP:448)--->[KEYAVAIL]send_len64,recv_len64*Dec2316:57:04.

280:LOCAL_AUTH:(EAP:448)receivedkeyswaitingforsuccess*Dec2316:57:04.

280:EAP-EVENT:Sendinglowerlayerevent'EAP_SUCCESS'onhandle0xEE000074*Dec2316:57:04.

281:LOCAL_AUTH:Foundmatchingcontextforid-448*Dec2316:57:04.

281:LOCAL_AUTH:(EAP:448)Receivedsuccessevent*Dec2316:57:04.

281:LOCAL_AUTH:(EAP:448)Processingkeyssuccess*Dec2316:57:04.

281:00:40:96:a6:d6:cb[BE-resp]AAAresponse'Success'*Dec2316:57:04.

281:00:40:96:a6:d6:cb[BE-resp]ReturningAAAresponse*Dec2316:57:04.

281:00:40:96:a6:d6:cbAAAMessage'Success'receivedformobile00:40:96:a6:d6:cbNote:某些线路在输出中包裹的归结于空间约束.

因为更多K-12学校采用CiscoWLAN体系结构,将有增长的需要支持无线用户认证到eDirectory的Novell的.

本文验证CiscoWLC能利用Novell的eDirectoryLDAP数据库验证用户,当配置为本地EAP验证.

一种相似的配置可能也执行与验证Novell的CiscoSecureACS用户eDirectory.

进一步调查必须为单个符号完成与其他WLAN客户端例如思科安全服务客户端和微软视窗零配置.

RelatedInformation在无线局域网控制器的本地EAP验证有EAP-FAST和LDAP服务器配置示例的q统一无线网络本地EAP服务器配置示例q与无线局域网控制器和外部RADIUS服务器配置示例的EAP-FAST认证qTechnicalSupport&Documentation-CiscoSystemsq

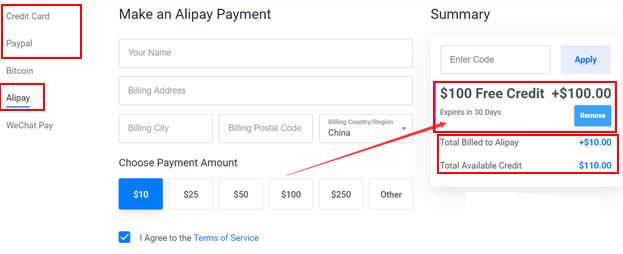

Vultr新注册赠送100美元活动截止月底 需要可免费享30天福利

昨天晚上有收到VULTR服务商的邮件,如果我们有清楚的朋友应该知道VULTR对于新注册用户已经这两年的促销活动是有赠送100美元最高余额,不过这个余额有效期是30天,如果我们到期未使用完的话也会失效的。但是对于我们一般用户来说,这个活动还是不错的,只需要注册新账户充值10美金激活账户就可以。而且我们自己充值的余额还是可以继续使用且无有效期的。如果我们有需要申请的话可以参考"2021年最新可用Vul...

819云互联(800元/月),香港BGP E5 2650 16G,日本 E5 2650 16G

819云互联 在本月发布了一个购买香港,日本独立服务器的活动,相对之前的首月活动性价比更高,最多只能享受1个月的活动 续费价格恢复原价 是有些颇高 这次819云互联与机房是合作伙伴 本次拿到机房 活动7天内购买独立服务器后期的长期续费价格 加大力度 确实来说这次的就可以买年付或者更长时间了…本次是5个机房可供选择,独立服务器最低默认是50M带宽,不限制流量,。官网:https://ww...

A400互联(49元/月)洛杉矶CN2 GIA+BGP、1Gbps带宽,全场独服永久5折优惠

a400互联是一家成立于2020年商家,主营美国机房的产品,包括BGP线路、CN2 GIA线路的云服务器、独立服务器、高防服务器,接入线路优质,延迟低,稳定性高,额外也还有香港云服务器业务。当前,全场服务器5折,香港VPS7折,洛杉矶VPS5折,限时促销!A400互联官网:https://a400.net/优惠活动全场独服永久5折优惠(续费同价):0722香港VPS七折优惠:0711洛杉矶VPS五...

ldap服务器为你推荐

-

摩根币摩根币到底是什么是不是骗局特朗普取消访问丹麦特朗普出国访问什么飞机护送?www.qq530.com谁能给我一个听歌的网站?m.kan84.net电视剧海派甜心全集海派甜心在线观看海派甜心全集高清dvd快播迅雷下载avtt4.comwww.51kao4.com为什么进不去啊?1377.com真实.女友下载地址谁有官人放题求日本放题系列电影,要全集越多越好,求给力www.seowhy.com哪里有免费学习seo的雀嘴鳝怎么饲养雀鳝鱼?长房娇谁知道以下几种都是什么花?花期多长?